最新发布第90页

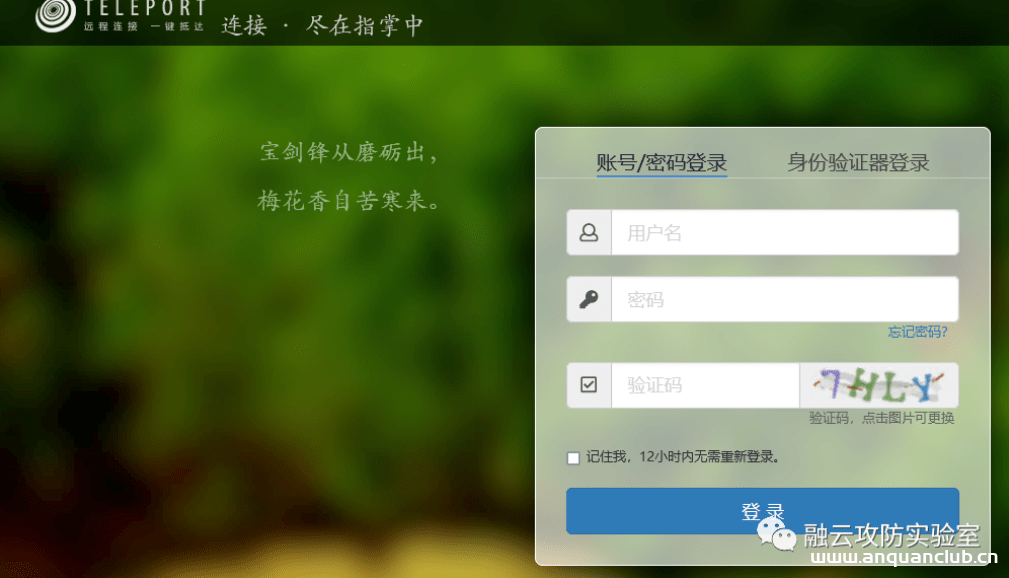

Teleport堡垒机 do-login 任意用户登录漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 Teleport堡垒机 do-login 任意用户登录漏洞 Teleport是一款简单易用的开源堡垒机系统,具有小巧、易用的特点,支持RDP/SSH/SFTP/Telnet...

安全小天地携手渗透云记祝大家龙年快乐

您有一份新年红包请注意查收(✪ω✪) 龙游天下,锦绣前程,安全小天地祝您龙年一帆风顺,神采飞扬,收获满满。 欢迎大家关注公众号:渗透云记 回复关键词领取支付宝口令红包:龙年吉祥 先到先得,数...

通过Tomcat开启JMX监控的方法图解_Tomcat

这篇文章主要介绍了Tomcat开启JMX监控,本文通过图文并茂的形式给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 搭建模拟环境: 操作系统:centos7 内存:1G jdk:1.8.0_13...

Linux云服务器安装JDK和Tomcat的详细步骤(推荐)_Linux

这篇文章主要介绍了Linux云服务器安装JDK和Tomcat的详细步骤,本文分步骤给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 JDK的下载与安装 第一步:先在官网下载jdk官方下...

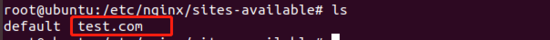

nginx配置PC站手机站分离实现重定向_nginx

这篇文章主要介绍了nginx配置PC站手机站分离实现重定向,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 使用nginx...

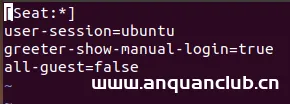

ubuntu18.04获取root权限并用root用户登录的实现_Linux

这篇文章主要介绍了ubuntu18.04获取root权限并用root用户登录的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习...

解决linux系统中运行node进程却无法杀死进程的问题_Linux

这篇文章主要介绍了linux系统中运行node进程无法杀死进程的问题,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 下面先给大家介绍下linux系统中运行node进程无法杀死...

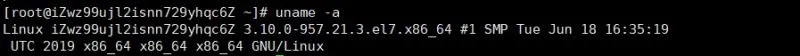

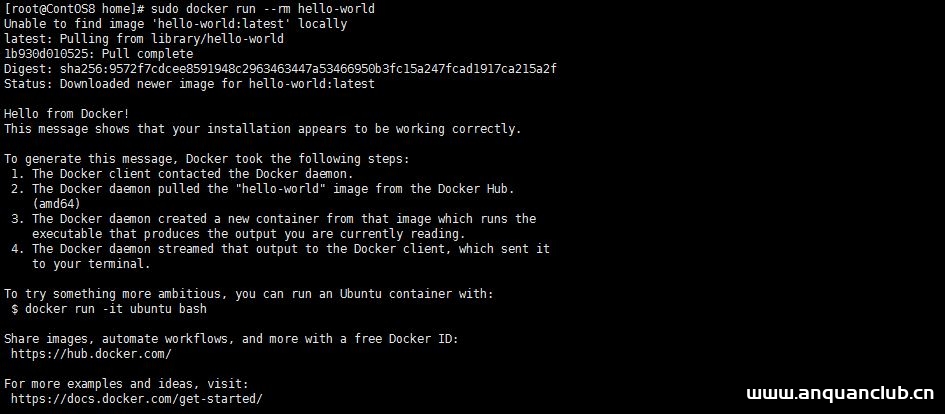

CentOS8上用Docker部署开源项目Tcloud的教程_docker

这篇文章主要介绍了CentOS8上用Docker部署开源项目Tcloud,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 一、安装Docker 1、我是虚拟机装的Centos7,linux 3.10 内...

linux编辑文件保存退出的实操讲解_Linux

在本篇文章里小编给大家整理的是一篇关于linux编辑文件保存退出的实操讲解内容,需要的朋友们参考下。 linux编辑文件后如何保存退出? 命令是wq 保存并退出。 首先按ESC进入Command模式,然后输...

linux(center OS7)安装JDK、tomcat、mysql 搭建java web项目运行环境_Linux

这篇文章主要介绍了linux(center OS7)安装JDK、tomcat、mysql 搭建java web项目环境,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 一、安装JDK 1.卸载旧版本或者...

蓝凌OA admin.do JNDI远程命令执行

本文转载于公众号:融云攻防实验室,原文地址: 蓝凌OA admin.do JNDI远程命令执行 蓝凌是国内数字化办公专业服务商,阿里钉钉唯一投资的OA厂商,阿里云知识管理与协同领域首家战略合作伙伴。蓝凌...

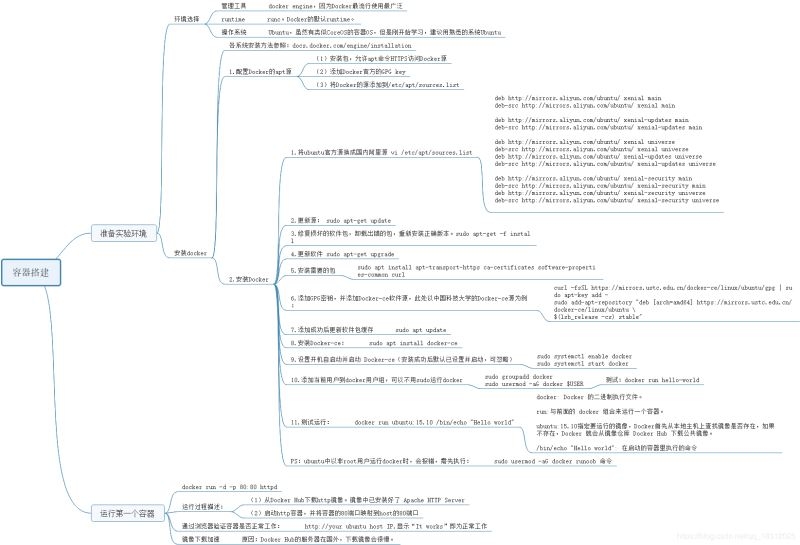

vmware中的Ubuntu Docker安装(容器搭建)_VMware

这篇文章主要介绍了vmware中的Ubuntu Docker安装过程,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 1.思维导图 2.如何搭建一个容器 2.1 准备实验环境 (1)环境选...

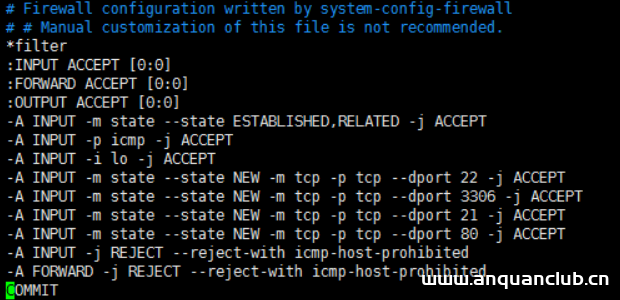

Linux配置防火墙,开启80、3306端口的实例方法_Linux

在本篇文章里小编给大家整理的是关于Linux配置防火墙,开启80端口、3306端口的相关内容,需要的朋友们参考下。 80端口同样配置,首先进入防火墙配置文件 shell># vim /etc/sysconfig/iptable...

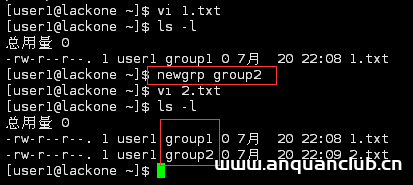

linux用户和组命令实例分析【切换、添加用户、权限控制等】_Linux

这篇文章主要介绍了linux用户和组命令,结合实例形式分析了Linux系统切换、添加用户、权限控制等相关命令与使用技巧,需要的朋友可以参考下 本文实例讲述了linux用户和组命令。分享给大家供大家参...

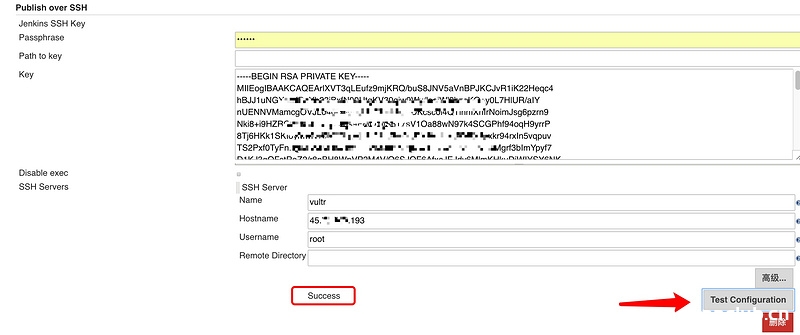

使用Docker+Jenkins自动构建部署_docker

这篇文章主要介绍了使用Docker+Jenkins自动构建部署,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 本文介绍了Doc...

ubuntu系统theano和keras的安装方法_Linux

这篇文章主要介绍了ubuntu系统theano和keras的安装方法,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 说明:系统是unbuntu14.04LTS,32位的操作系统,以前安装了py...