最新发布第96页

Linux进程管理工具supervisor安装配置教程_Linux

这篇文章主要介绍了Linux进程管理工具supervisor安装配置教程,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 环境:CentOS 7 官方文档:h...

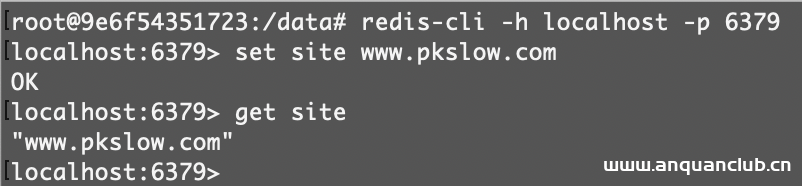

Docker安装Redis并介绍可视化客户端进行操作_docker

这篇文章主要介绍了Docker安装Redis并介绍可视化客户端进行操作方法,本文通过实例代码给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 1 简介 Redis是...

Nginx与Lua灰度发布的实现_nginx

这篇文章主要介绍了Nginx与Lua灰度发布的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 安装 memcached yum ...

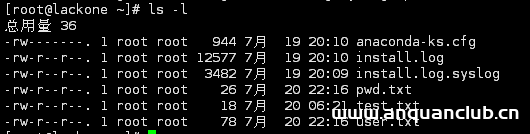

linux文件管理命令实例分析【权限、创建、删除、复制、移动、搜索等】_Linux

这篇文章主要介绍了linux文件管理命令,结合实例形式分析Linux文件与目录的权限控制、创建、删除、复制、移动、搜索等相关操作技巧,需要的朋友可以参考下 本文实例讲述了linux文件管理命令。分享...

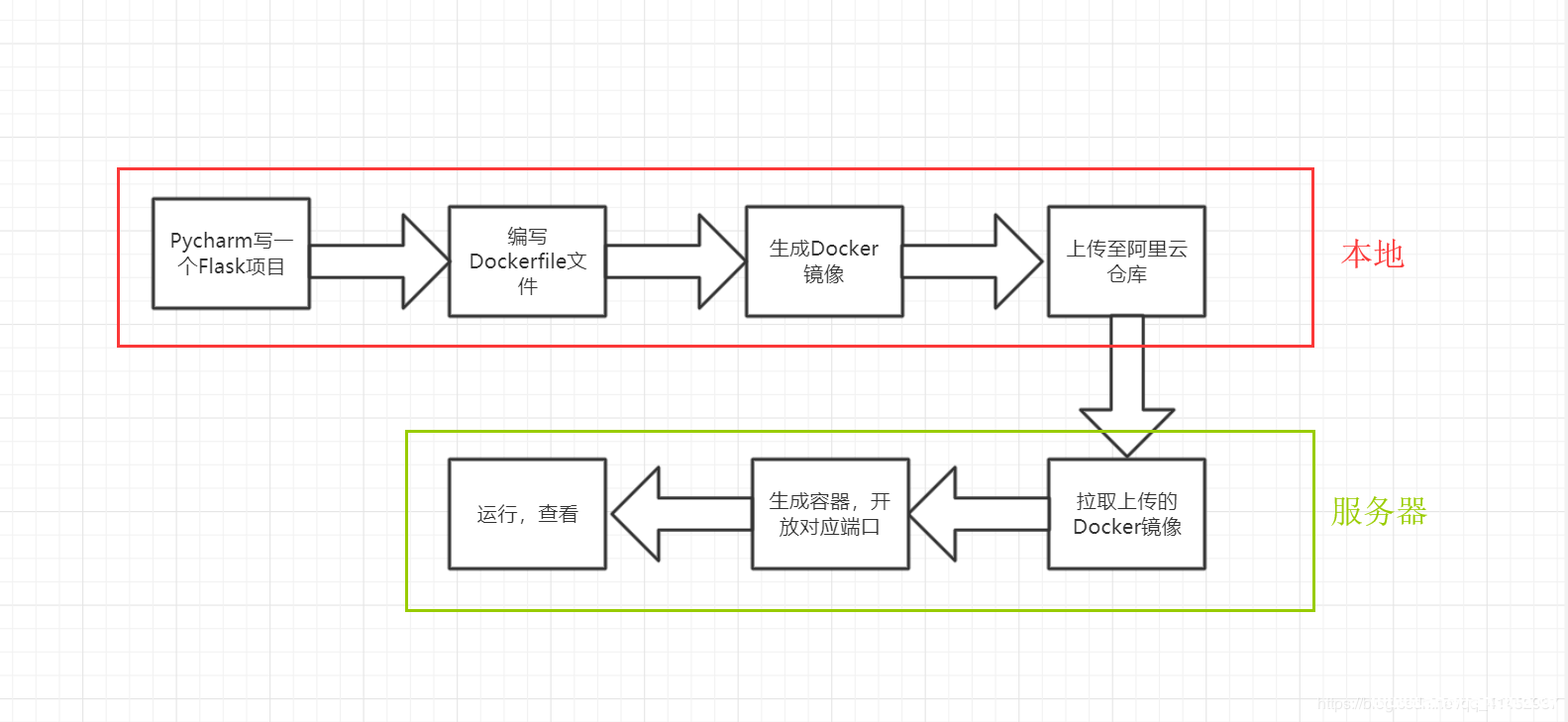

Docker部署Flask应用的实现步骤_docker

这篇文章主要介绍了Docker部署Flask应用的实现步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 一、目的 本地...

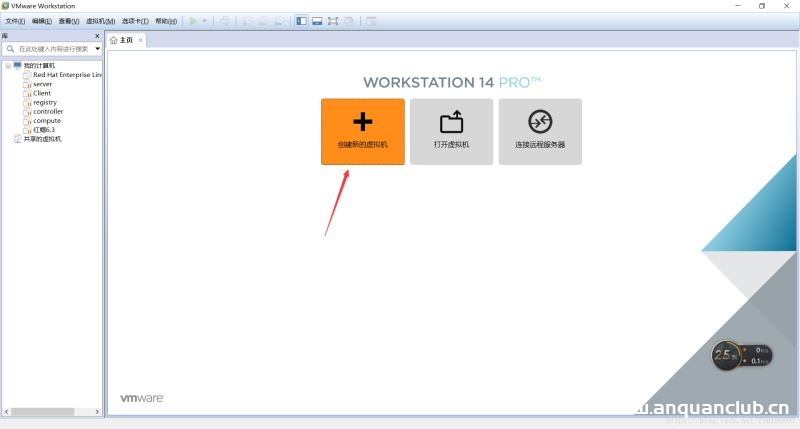

从零开始安装VMwareTools的详细步骤(图文教程)_VMware

这篇文章主要介绍了从零开始安装VMwareTools的详细步骤,小编觉得挺不错的,现在分享给大家,也给大家做个参考。一起跟随小编过来看看吧 VMware Tools是VMware虚拟机中自带的一种工具,相当于Vi...

docker利用nextcloud搭建一个私有百度云盘_docker

这篇文章主要介绍了docker利用nextcloud搭建一个私有百度云盘,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 突然...

hyper-v简介及安装使用(图文详解)_Hyper-V

这篇文章主要介绍了hyper-v简介及安装使用(图文详解),小编觉得挺不错的,现在分享给大家,也给大家做个参考。一起跟随小编过来看看吧 前言:作为IT界的巨头,微软自己的虚拟化技术,也是微软第...

关于linux服务器hosts文件配置详解_Linux

在本篇文章里小编给大家整理的是关于linux服务器hosts文件配置问题,需要的朋友们可以学习参考下。 linux服务器hosts文件配置 hosts文件是Linux系统中一个负责IP地址与域名快速解析的文件,以AS...

docker compose自定义网络实现固定容器ip地址_docker

这篇文章主要介绍了docker compose自定义网络实现固定容器ip地址,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 ...

CentOS7部署19版docker(简单,可跟做)_docker

这篇文章主要介绍了CentOS7部署19版docker,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 1、安装依赖包 [root@lo...

Centos7 格式化分区并挂载的实现_Linux

这篇文章主要介绍了Centos7 格式化分区并挂载的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 Linux 经常可...

Linux 文件系统的操作实现_Linux

这篇文章主要介绍了Linux 文件系统的操作实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 此读书笔记比较主要...

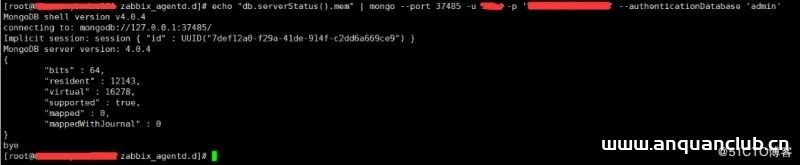

Zabbix3.4监控mongodb数据库状态的方法_zabbix

mongodb有db.serverStatus()命令,可以查看mongodb的运行状态,那么zabbix就可以调用这个命令实现mongodb的监控。这篇文章主要介绍了Zabbix3.4监控mongodb状态的方法,需要的朋友可以参考下 mong...

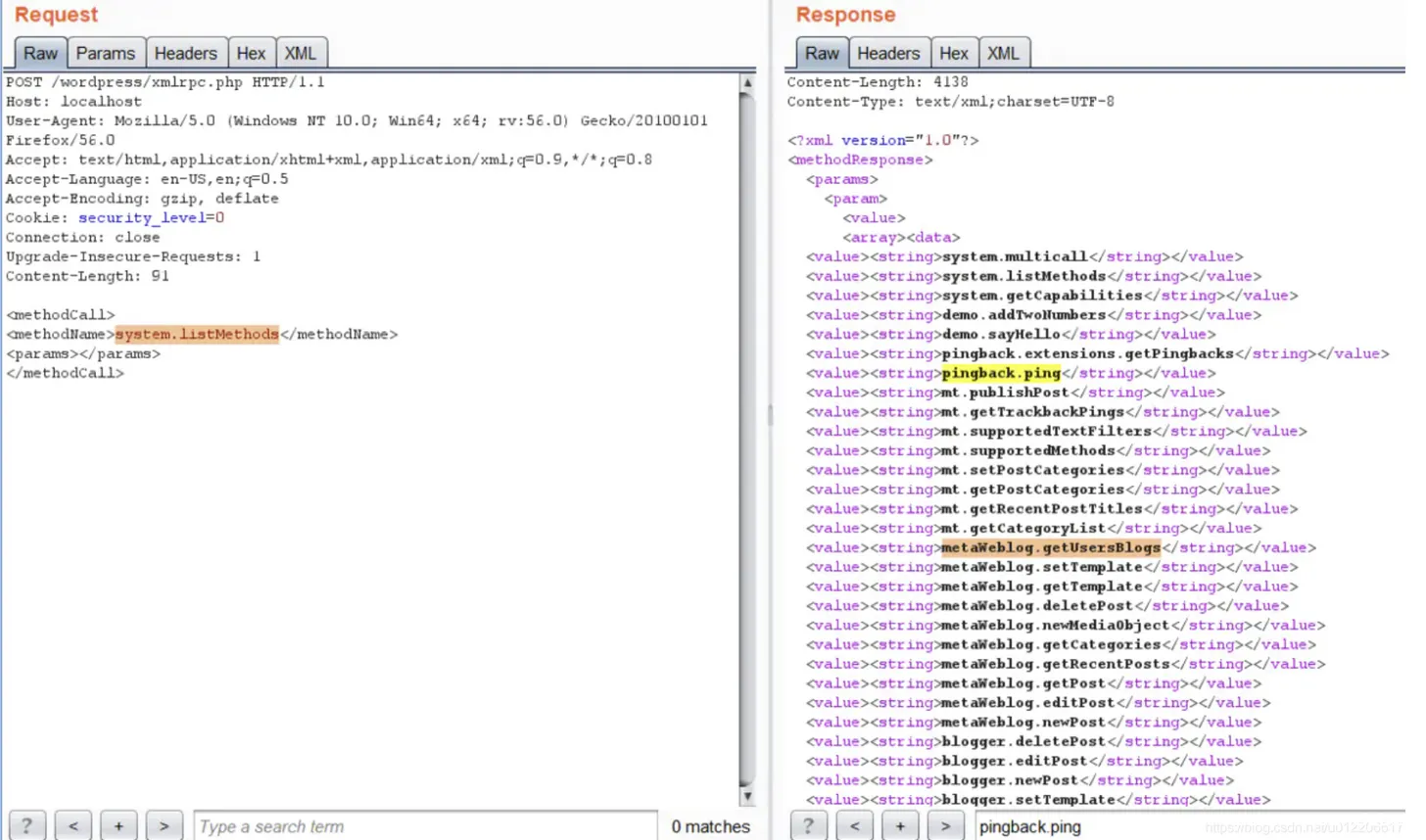

xmlrpc.php 漏洞利用

WordPress采用了XML-RPC接口.并且通过内置函数WordPress API实现了该接口内容。 所以,你可要通过客户端来管理Wordpress。 通过使用WordPress XML-RPC, 你可以使用业界流行博客客户端Weblog Cli...

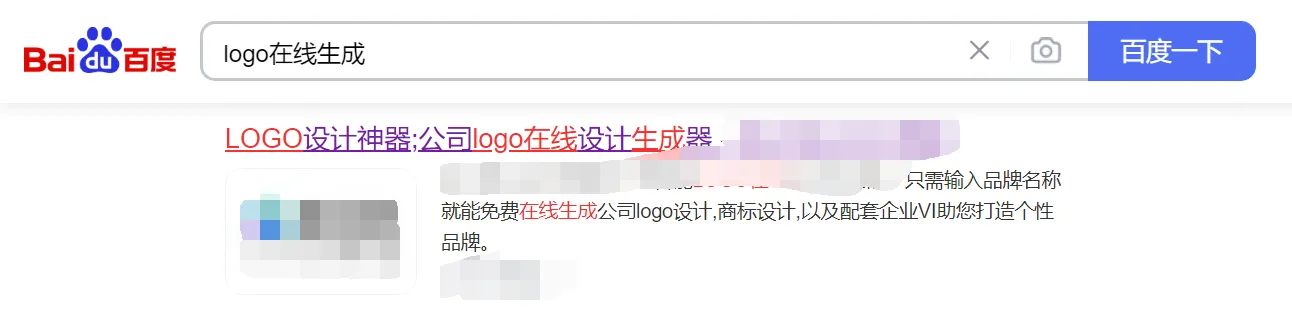

【技术分享】去除logo免费生成网站的水印 方法通用

声明 本文章仅供技术科普,对案例中涉及的网站并无恶意,如需原图,请前往官网下载!!! 请勿用作非法用途,如有违反,概不负责!如有侵权,联系站长! 相关阅读 案例 1、打开百度,搜索logo在...