最新发布第97页

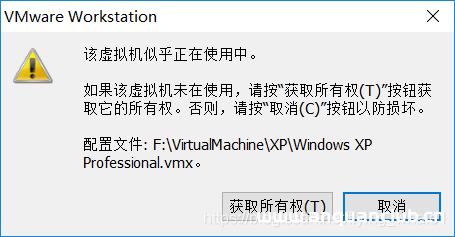

安装使用Vmware出现的问题及解决方法_VMware

这篇文章主要介绍了安装使用Vmware出现的问题及解决方案,本文通过图文并茂的形式给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 虚拟机正在使用或无法...

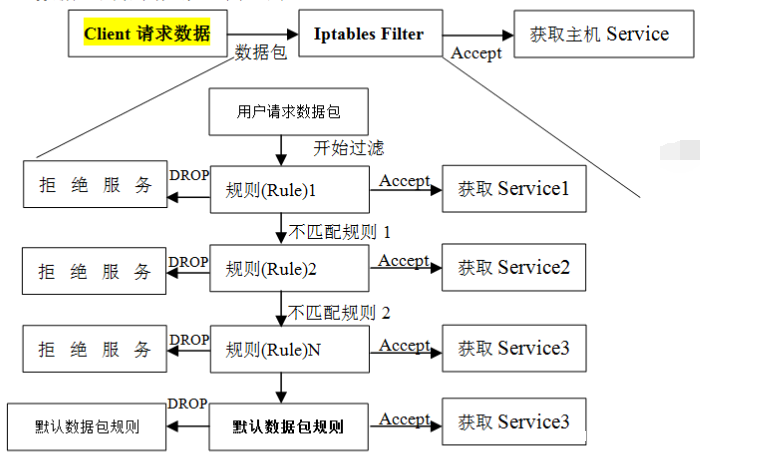

linux防墙iptables详细介绍、配置方法与案例_Linux

这篇文章主要介绍了linux防墙iptables详细介绍、配置方法与案例,需要的朋友可以参考下 1.1 iptables防火墙简介 Netfilter/Iptables(以下简称Iptables)是unix/linux自带的一款优秀且开放源代码...

Linux修改主机名的简单方法_Linux

在本篇文章里小编给大家整理的是关于Linux修改主机名的简单方法以及相关代码,需要的朋友们可以参考下。 1.查看当前的主机名 [root@fangjian ~]# hostnamectl Static hostname: brace Pretty ho...

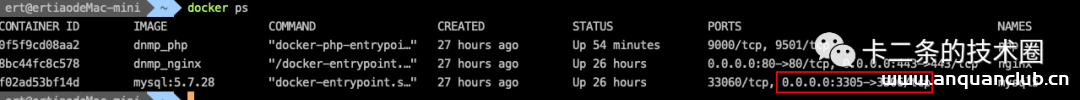

使用docker搭建一套开发环境全家桶的详细教程_docker

这篇文章主要介绍了使用docker搭建一套开发环境全家桶,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 DNMP介绍 DNMP(Docker + Nginx + MySQL + ...

Linux中Bash环境变量的配置方法_Linux

Shell 既是一种命令语言,又是一种程序设计语言。这篇文章主要介绍了Linux中Bash环境变量的配置方法,需要的朋友可以参考下 Shell 是一个用 C 语言编写的程序,它是用户使用 Linux 的桥梁。Shell...

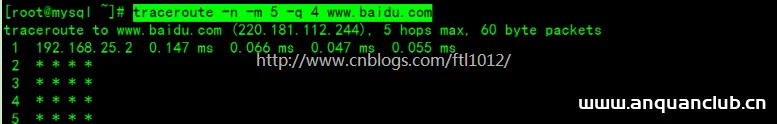

Linux traceroute命令使用详解_Linux

这篇文章主要介绍了Linux traceroute命令使用详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 traceroute我们...

docker inspect 命令使用技巧_docker

这篇文章主要介绍了docker inspect 命令使用技巧,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 描述与简介 docke...

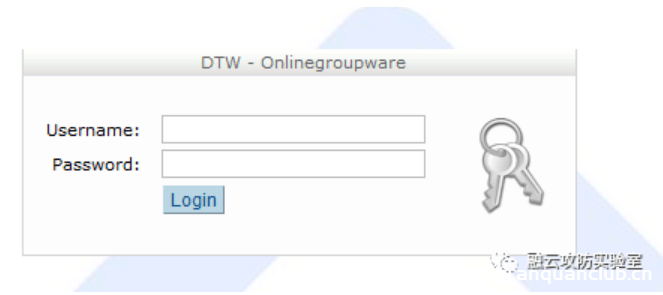

eGroupWare spellchecker.php 远程命令执行漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 eGroupWare spellchecker.php 远程命令执行漏洞 eGroupWare是一个多用户,在以PHP为基础的API上的定制集为基础开发的,以WEB为基础的工...