最新发布第97页

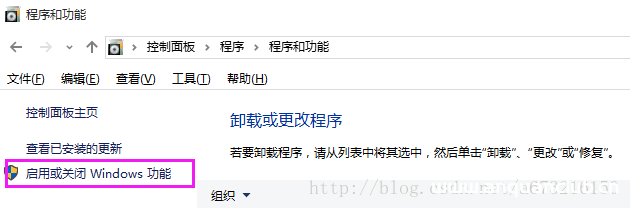

Win10下配置IIS10并支持调试ASP程序的步骤_win服务器

今天临时需要在Win10下配置IIS10并支持调试ASP程序的步骤,不像windows服务器版本比较好找,这个得找到放风,这里九尾大家分享一下需要的朋友可以参考下 微软公司的IIS IIS(Internet Informatio...

Docker搭建Nginx图片服务器的方法_docker

这篇文章主要介绍了Docker搭建Nginx图片服务器的方法,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 前言 一般开发中,都会把图片上传到一个目录...

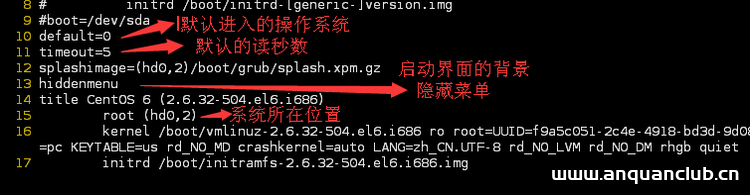

linux引导系统的方法分析_Linux

这篇文章主要介绍了linux引导系统的方法,总结分析了Linux引导系统相关原理、操作命令与注意事项,需要的朋友可以参考下 本文实例讲述了linux引导系统的方法。分享给大家供大家参考,具体如下: ...

docker 搭建svn服务器的教程_docker

这篇文章主要介绍了docker 搭建svn服务器的方法,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 SVN是subversion的缩写,是一个开放源代码的版本...

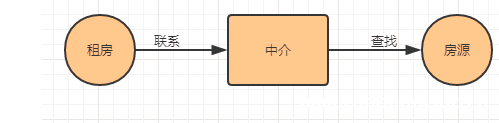

通过nginx实现方向代理过程图解_nginx

这篇文章主要介绍了通过nginx实现方向代理过程图解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 这篇文章主要介绍了通过nginx实现方向...

Linux cal命令的使用_Linux

这篇文章主要介绍了Linux cal命令的使用,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 1.命令简介 cal(calendar...

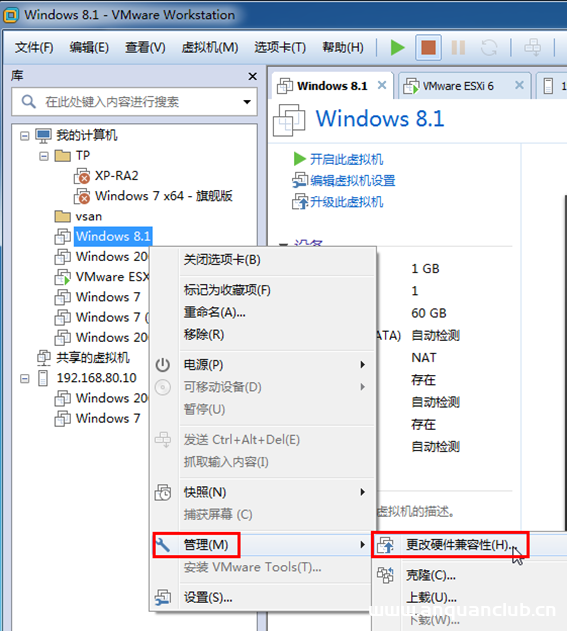

VMware Workstation上虚拟机与vSphere上的相互迁移(图文)_VMware

这篇文章主要介绍了VMware Workstation上虚拟机与vSphere上的相互迁移(图文),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起...

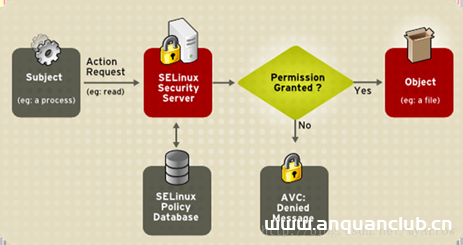

SELINUX工作原理详解_Linux

这篇文章主要介绍了SELINUX工作原理详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 1. 简介 SELinux带给Linux...