【限时分享】最后一块拼图已经补齐,EasyShell 总算是让咱(ai)写出来啦

当前文章支持参与抽奖截止6月21日共有100位幸运儿可以100%参与评论获取7天渗透云记博客赞助会员!!!先到先得,晚来可就没有啦 如需获取激活码,可直接查看文章最后,即可获取教程 前言 一直以...

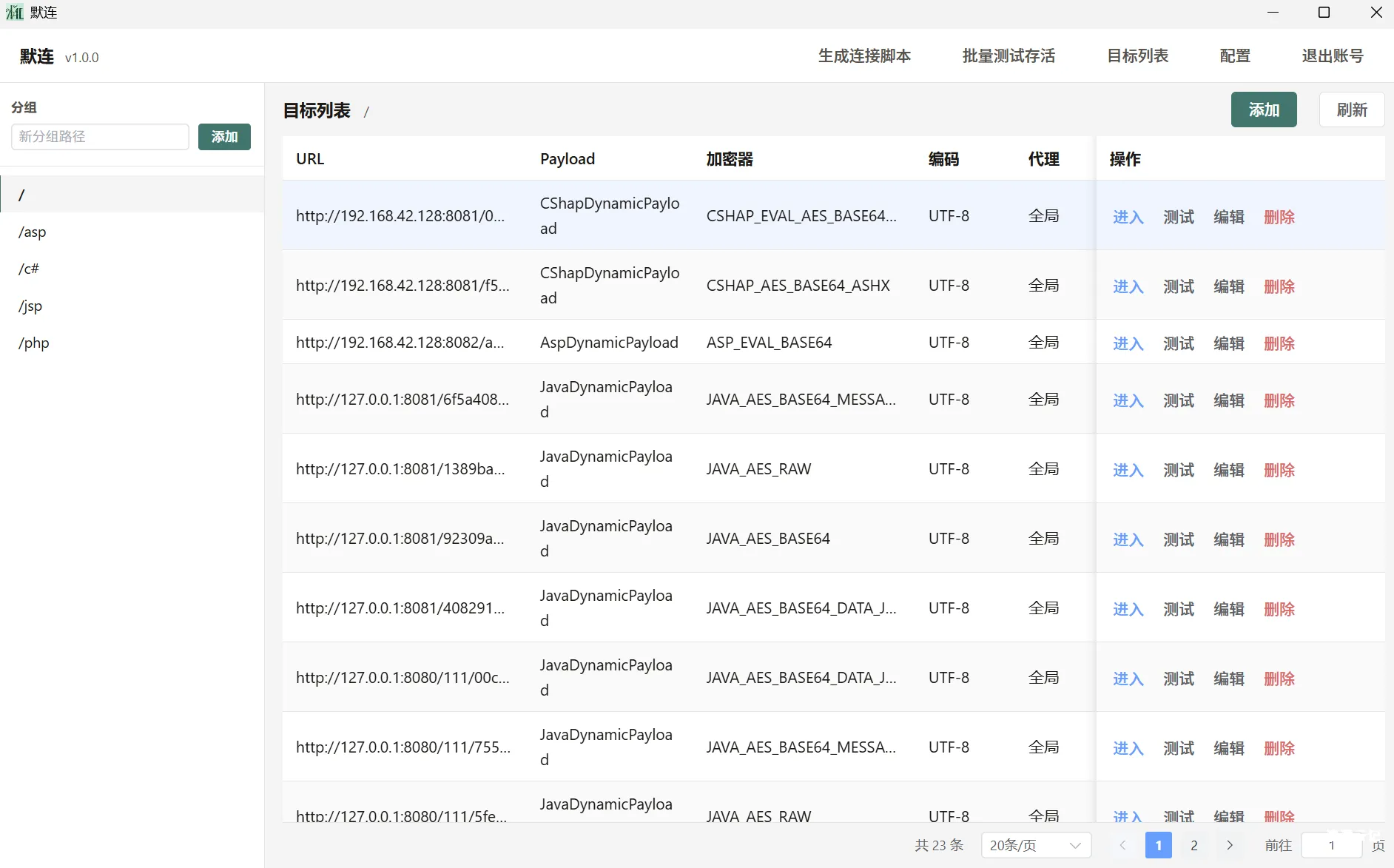

默连(morelian) 简简单单的一个webshell管理工具(支持常规的代码执行,文件管理等,并默认支持http与socks代理,兼容部分哥斯拉插件)

截止2026年5月1日,文末参与评论即可获取7天网站会员,数量有限,先到先得! 无需登录 前言 好久没有更新公众号了,最近又搓出来一个小工具,默连,寓意很简单,就是悄咪咪,静默连接。 工具支...

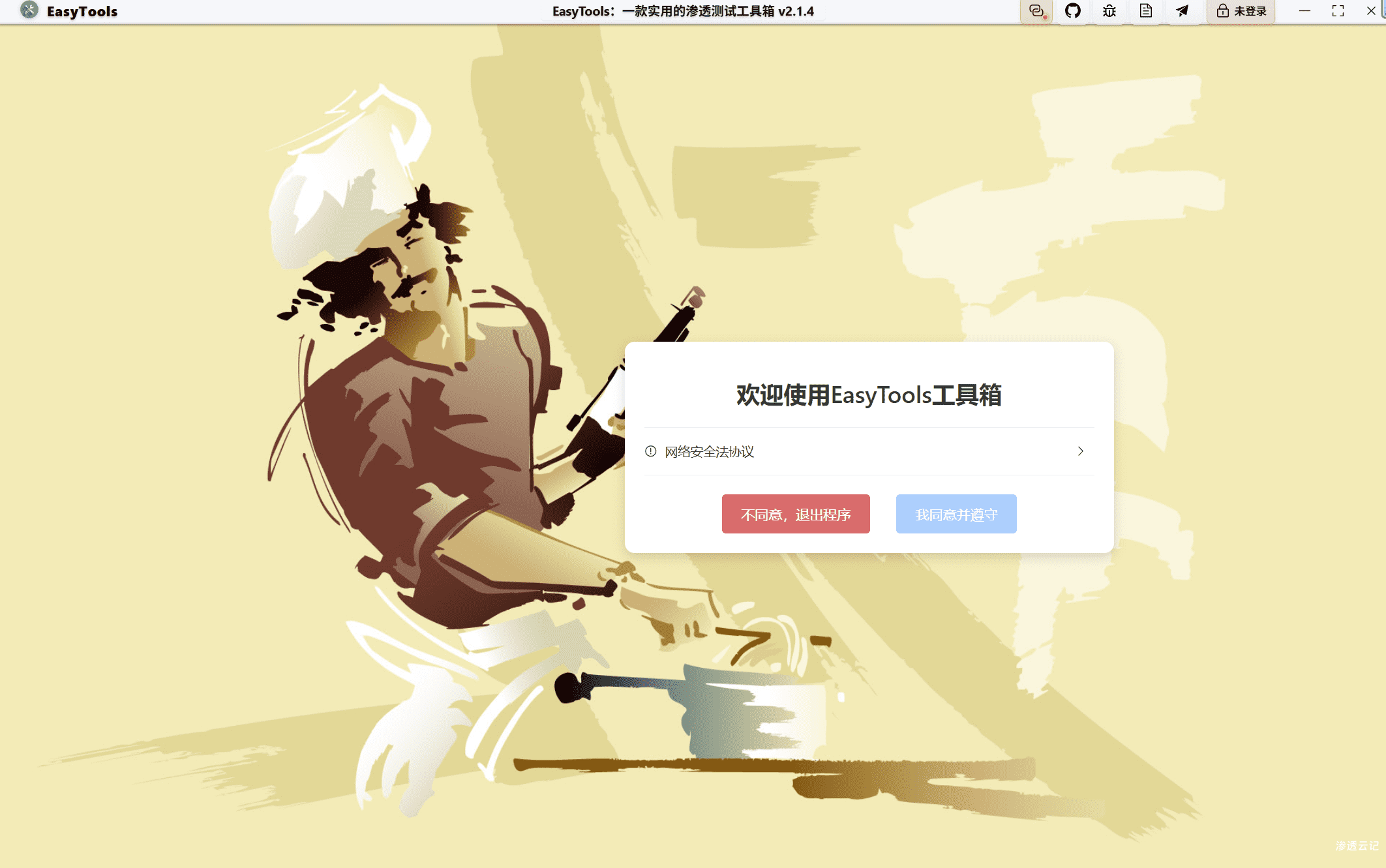

EasyTools渗透测试工具箱

项目地址: 如果EasyTools对您有所帮助的话,烦请点个小星星,谢谢 https://github.com/doki-byte/EasyTools 全功能版本下载地址: EasyTools渗透测试工具箱 一款综合性网络安全检测与运维工具...

积极响应净网行动,共同维护网络文明环境

提高法律意识 b.encenc.com(渗透云记)一直致力于打造专业的网络安全学习平台,为用户提供通俗易懂的专业知识讲解。然而,我们注意到一些不法分子利用本站的优质内容,因此我们对网站进行了整...

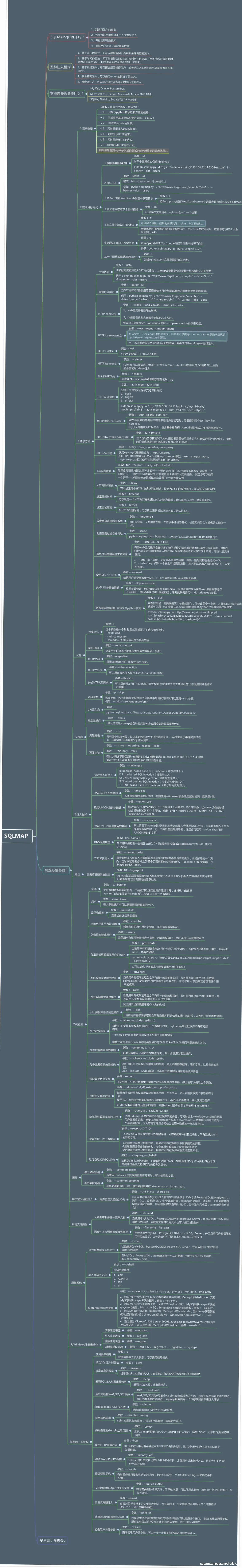

sqlmap超详细笔记+思维导图

sqlmap思维导图: 点击图片放大查看 基本操作笔记 基本操作笔记:-u #注入点 -f #指纹判别数据库类型 -b #获取数据库版本信息 -p #指定可测试的参数(?page=1&id=2 -p 'page,id') -D '' #指...

x-ui面板爬虫爬取及登陆分享

前言 最近无意间翻到了以前的一些文章,其中这个x-ui面板还蛮有意思的 首先他有固定特征,按脚本一键安装之后,默认端口就是54321,默认账号:admin,默认密码:admin 虽然后台都有地方修改,但...

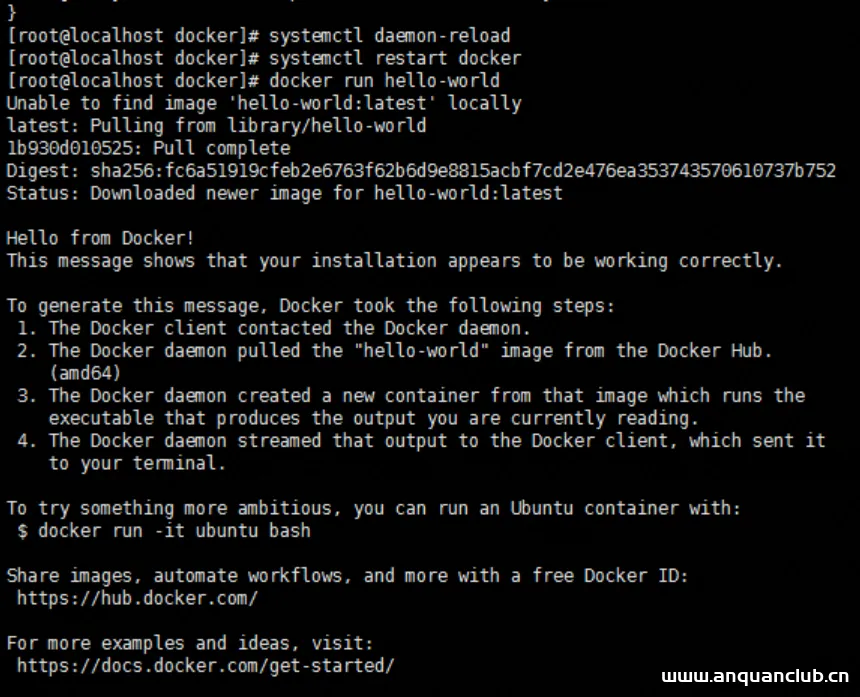

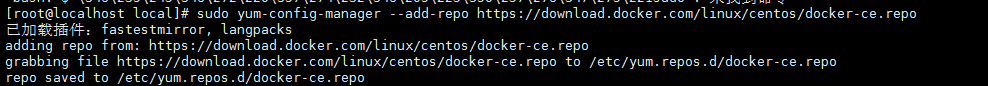

Docker学习高级篇之ARL灯塔安装

这些操作都是我在学习docker之前的操作,现在看来确实有些幼稚了。复习一遍看看,会有不同的理解 一、安装前说明 以下操作都是在root用户执行,如果出现containerd.io版本过低或者podman-manpag...

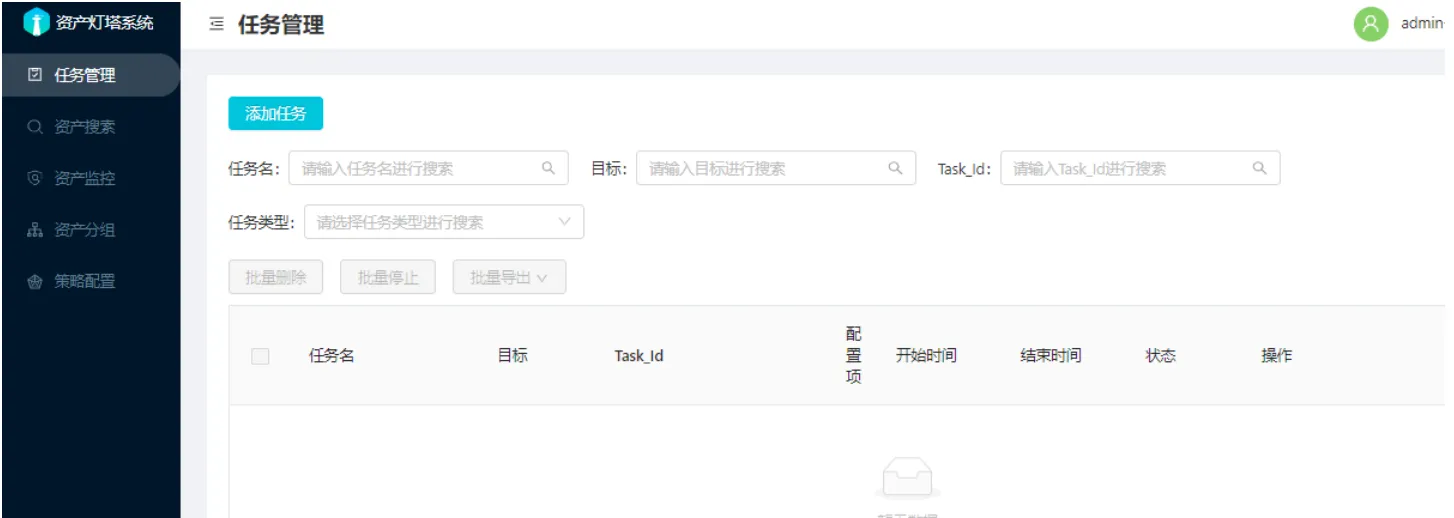

资产侦察灯塔系统(ARL)配置使用

即上一篇ARl灯塔系统搭建教程,今天来给大家分享一下怎么配置机器人,自动推送搜集消息 一、简介 ARL(Asset Reconnaissance Lighthouse)旨在快速侦察与目标关联的互联网资产,构建基础资产信息...

2021最新版毛概课后习题(思考题)答案(1-11章)

第一章课后习题答案 一、毛泽东思想形成和发展的社会历史条件是什么? 答: 19世纪末20世纪初,世界进入帝国主义和无产阶级革命时代。马克思主义自19世纪末开始传入中国,20世纪初期得到传播。...

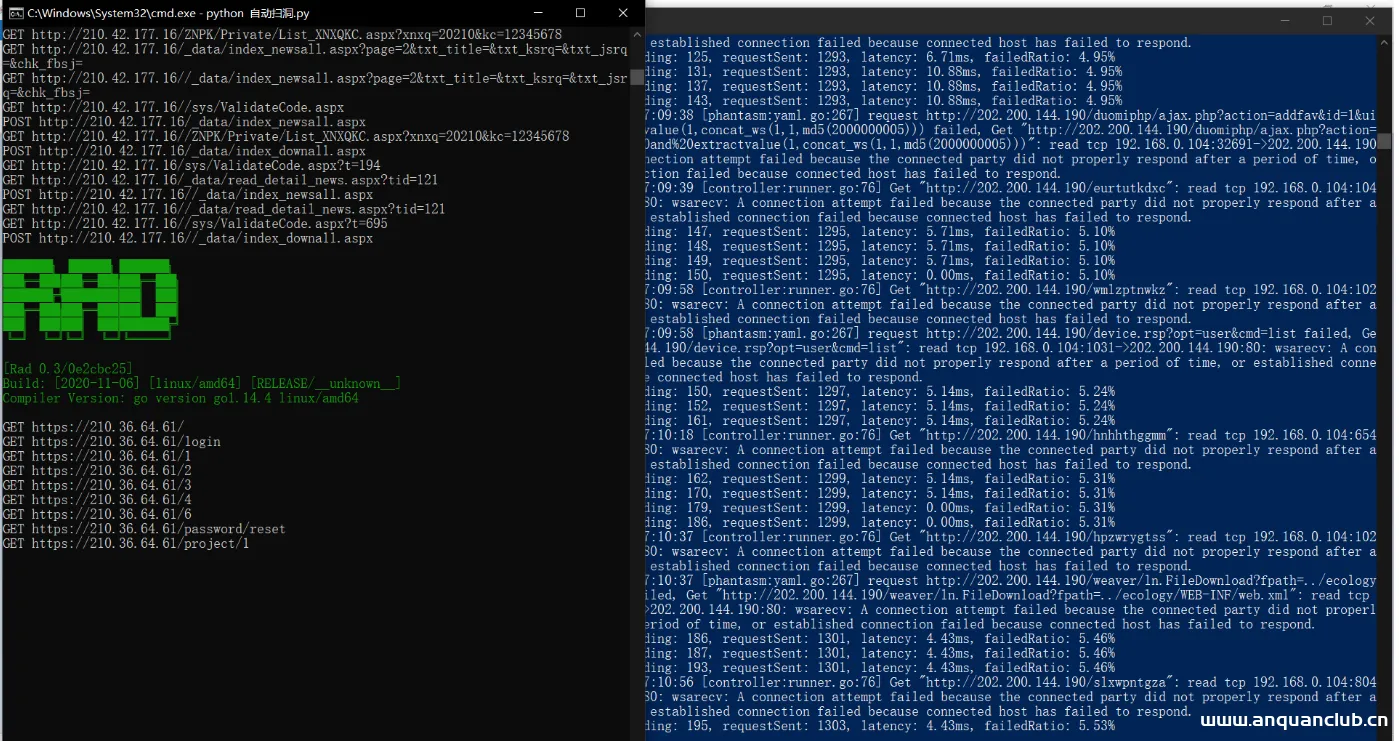

Rad爬虫——一款专为安全扫描而生的浏览器爬虫

rad,全名 Radium,名字来源于放射性元素——镭, 从一个URL开始,辐射到一整个站点空间 一款专为安全扫描而生的浏览器爬虫 下载地址 http://github.com/chaitin/rad/releases 快速使用 在...

扫描与检测 – 关键信息基础安全保护 – hvv面试题

IP资源 真实IP获取 CDN技术:内容分发网络 为了保证网络的稳定和快速传输,网站服务商会在网络的不同位置设置节点服务器,通过CDN技术,将网络请求分发到最优的节点服务器上面。 判断CDN 站长工...

黑客攻击方法之【CC攻击】

免责声明 前言 网络攻击的方法有很多种,比如我们常见的DDOS等攻击,或者用kali执行一些脚本也可以实现DDOS攻击,再或者自行问度娘 正文 在进行攻击之前,我们要知道CC攻击它的原理 CC(Challeng...

UltraISO 9.7.0.3476中文完美破解安装版

前言 UltraISO软碟通是一款功能强大而又方便实用的光盘映像文件制作/编辑/转换工具,它可以直接编辑ISO文件和从ISO中提取文件和目录,也可以从CD-ROM制作光盘映像或者将硬盘上的文件制作成ISO文...

Docker容器上用DockerFile部署多个tomcat服务的步骤_docker

这篇文章主要介绍了Docker容器上用DockerFile部署多个tomcat服务的步骤,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧 1、 [admin@JD ~]$ cd opt #进入根目录下的opt 里 2...

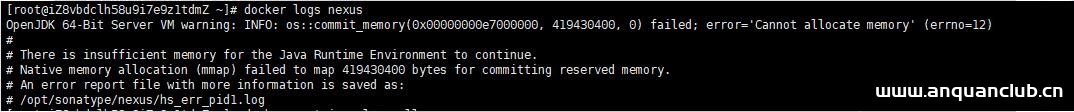

docker 报错 Exited (1) 4 minutes ago的原因分析_docker

这篇文章主要介绍了docker 报错 Exited (1) 4 minutes ago的原因分析,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧 docker 报错 1. 查看原因 docker logs nexus 2. 报错原...

Docker服务器存储资源池不足的问题解决_docker

这篇文章主要给大家介绍了关于Docker服务器存储资源池不足的问题解决方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习...

浅谈Nginx 中的两种限流方式_nginx

这篇文章主要介绍了浅谈Nginx 中的两种限流方式,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧 系统设计时一般会预估负载,当系统暴露在公网中时,恶意攻击或正常突发流量...

docker+gitlab+gitlab-runner部署详解_docker

这篇文章主要介绍了docker+gitlab+gitlab-runner部署详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 环境 服...

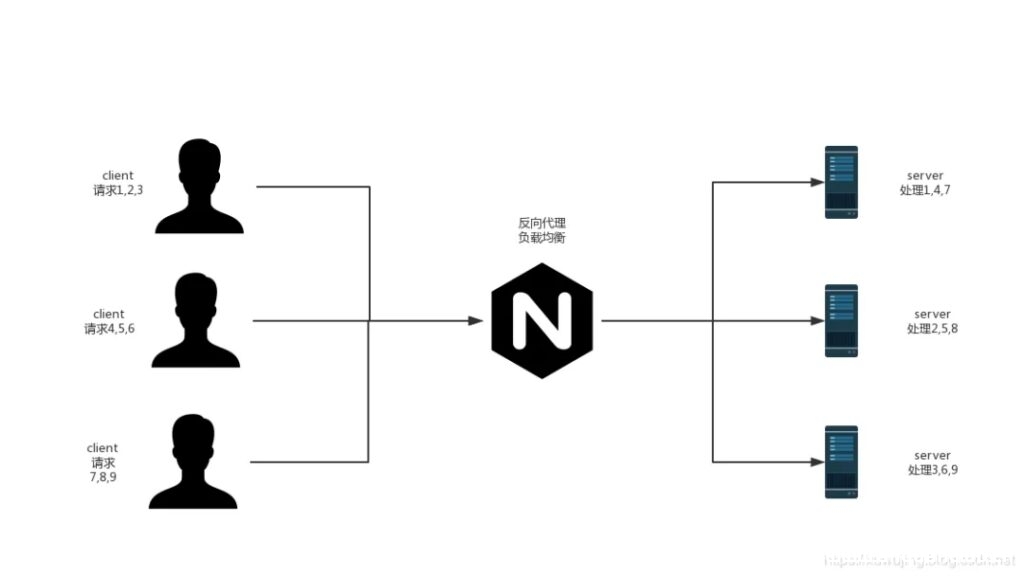

Nginx+SpringBoot实现负载均衡的示例_nginx

这篇文章主要介绍了Nginx优雅的实现负载均衡,帮助大家更好的理解和使用nginx,感兴趣的朋友可以了解下 负载均衡介绍 在介绍Nginx的负载均衡实现之前,先简单的说下负载均衡的分类,主要分为硬...

PIP安装docker-compose超时问题解决方案_docker

这篇文章主要介绍了PIP安装docker-compose超时问题解决方案,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 1:安装命令 pip install dock...