最新发布第47页

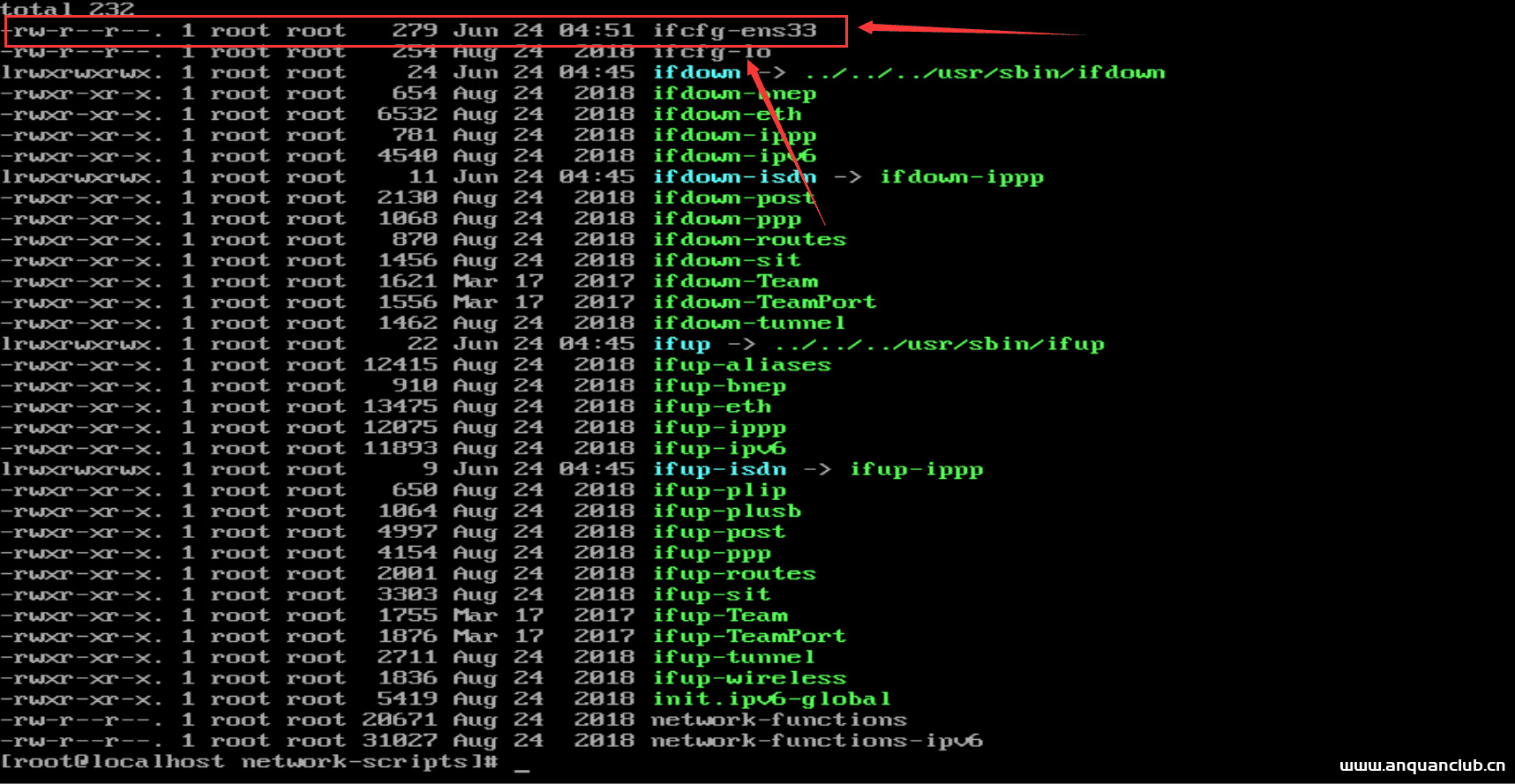

CentOS设置IP连接网络实现过程图解_Tomcat

这篇文章主要介绍了CentOS设置IP连接网络实现过程图解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 1、登录系统,进入:cd /etc/syscon...

详解宝塔Linux面板FTP无法连接的解决办法_Linux

这篇文章主要介绍了详解宝塔Linux面板FTP无法连接的解决办法,文章中详细的介绍了FTP无法连接的解决方法,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学...

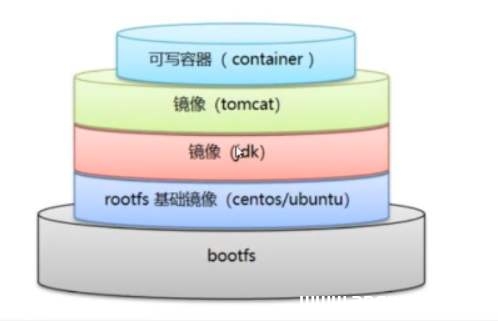

如何基于Dockerfile构建tomcat镜像_docker

这篇文章主要介绍了如何基于Dockerfile构建tomcat镜像,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 dockerfile 是用来构建docker镜像的...

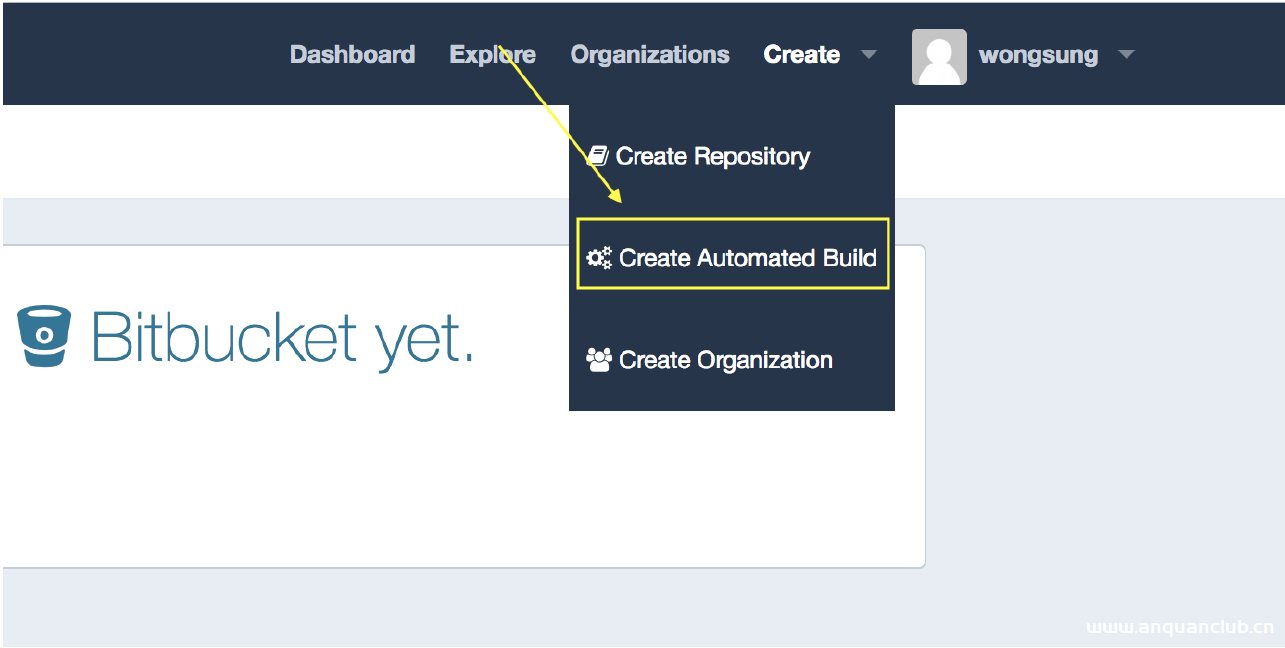

Docker自动化构建Automated Build实现过程图解_docker

这篇文章主要介绍了Docker自动化构建Automated Build实现过程图解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 自动化构建,就是使用Do...

宝塔linux面板命令大全_Linux

这篇文章主要介绍了宝塔面板Linux版的命令大全,需要的朋友可以参考下 目录安装宝塔管理宝塔Nginx服务管理Apache服务管理MySQL服务管理FTP服务管理PHP服务管理Redis服务管理Memcached服务管理宝...

VMware15安装深度Deepin详细教程(图文)_VMware

这篇文章主要介绍了VMware15安装深度Deepin详细教程,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 前言 在用Deep...

VMware Workstation Pro安装Win10纯净版操作系统_VMware

这篇文章主要介绍了VMware Workstation Pro安装Win10纯净版操作系统,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习...

CentOS8下的Docker使用详解_docker

这篇文章主要介绍了CentOS8下的Docker使用,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 一、CentOS8下Docker的安装 curl http://download.dock...

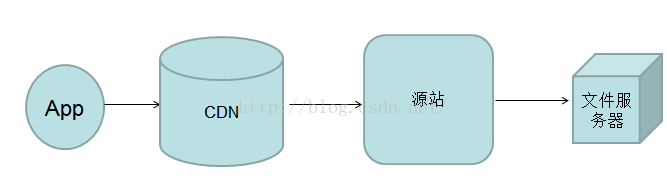

nginx proxy_cache 缓存配置详解_nginx

这篇文章主要介绍了nginx proxy_cache 缓存配置详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 前言: 由于本...

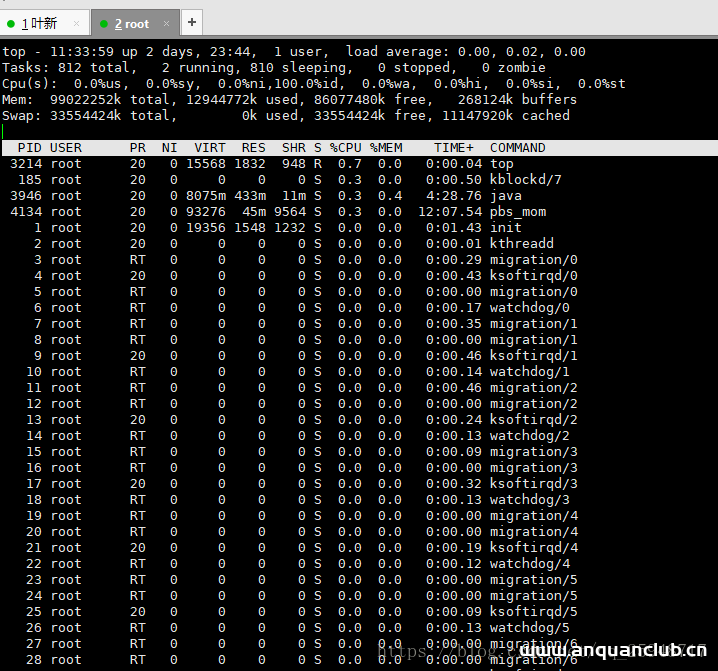

在Linux中查看所有正在运行的进程的方法_Linux

这篇文章主要介绍了在Linux中查看所有正在运行的进程的方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 可以使...

阿里云域名和ip绑定步骤方法实现_Linux

这篇文章主要介绍了阿里云域名和ip绑定步骤方法实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 1 进入阿里云...

Linux sed命令的使用_Linux

这篇文章主要介绍了Linux sed命令的使用,帮助大家更好的理解和学习Linux的使用,感兴趣的朋友可以了解下 1.功能简介 sed(Stream EDitor)是一种流文件编辑器,它一次处理一行内容。处理时,把当...

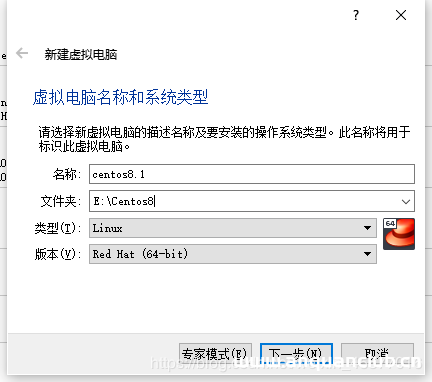

VirtualBox中最小化安装Centos8.1虚拟机的教程详解_VirtualBox

这篇文章主要介绍了VirtualBox中最小化安装Centos8.1虚拟机的方法,本文通过图文并茂的形式给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 1.下载相关...

在后台运行Linux命令的方法_Linux

这篇文章主要介绍了在后台运行Linux命令的方法,帮助大家更好的理解和学习Linux,感兴趣的朋友可以了解下 通常情况下,当你在终端运行一个命令,在你开始输入另外一个命令之前,你必须等待当前...

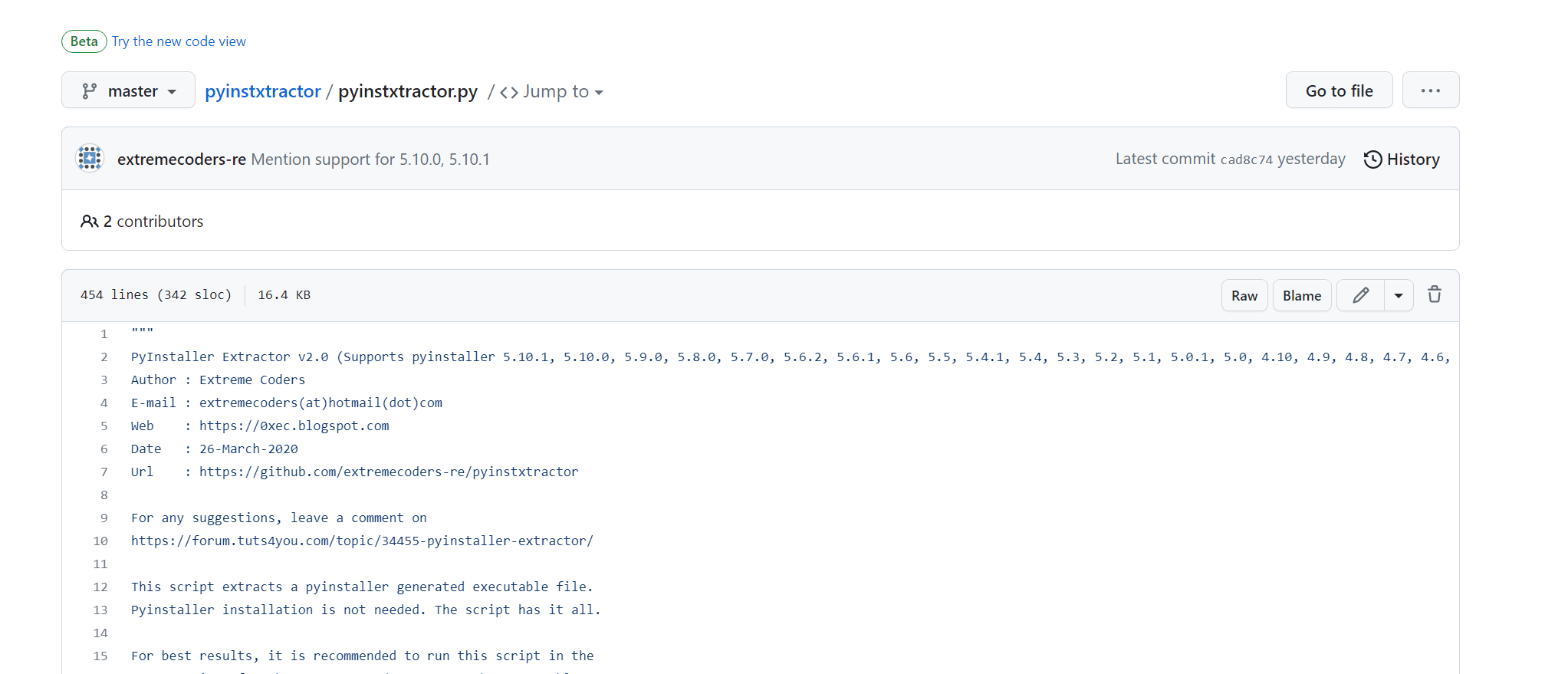

Python反编译pyinstaller打包的exe文件 (未加密篇)

前言 该篇文章只是用来作为自己的笔记小计,并没有很详细的书写各种过程,如果想要仔细学习的可以参考文末的教程 反编译工具 这里直接使用pyinstxtractor,项目地址:http://github.com/extreme...

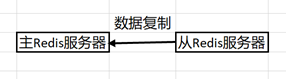

使用Docker搭建Redis主从复制的集群_docker

这篇文章主要介绍了使用Docker搭建Redis主从复制的集群,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 在主从复制模式的集群里,主节点一般是一...