最新发布第50页

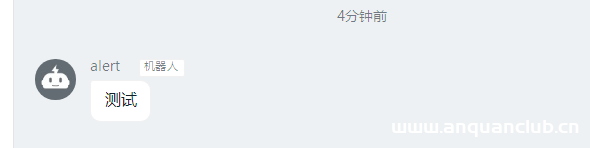

Zabbix 配置钉钉告警功能的实现代码_zabbix

这篇文章主要介绍了Zabbix 配置钉钉告警功能的实现代码,本文通过实例代码给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 需求 Zabbix配置钉钉告警和Pr...

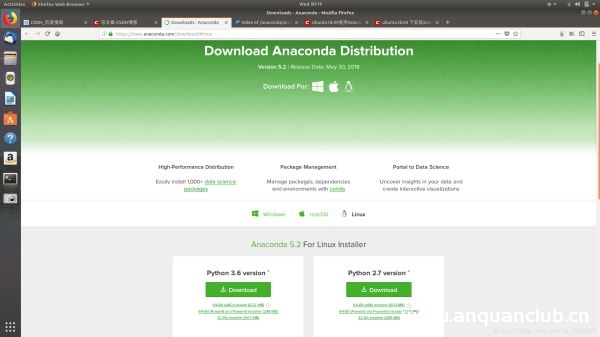

Ubuntu18.04 安装 Anaconda3的教程详解_Linux

这篇文章主要介绍了Ubuntu18.04 安装 Anaconda3的教程,本文通过实例图文相结合给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 Anaconda指的是一个开源...

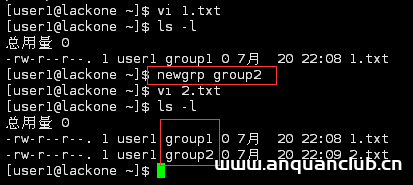

linux用户和组命令实例分析【切换、添加用户、权限控制等】_Linux

这篇文章主要介绍了linux用户和组命令,结合实例形式分析了Linux系统切换、添加用户、权限控制等相关命令与使用技巧,需要的朋友可以参考下 本文实例讲述了linux用户和组命令。分享给大家供大家参...

nginx实现动静分离实例讲解_nginx

在本篇文章里小编给大家整理的是关于nginx实现动静分离实例讲解,需要的朋友们可以参考下。 为了加快网站的解析速度,可以把动态页面和静态页面由不同的服务器来解析,加快解析速度。降低原 来...

公开的免费STUN服务器_服务器其它

这篇文章主要介绍了公开的免费STUN服务器,stunserver.org 测试是正常的,需要的朋友可以参考下 公开的免费STUN服务器 当SIP终端在使用私有IP地址时,可能需要配置stun服务器。 8 I! u# y' c2 S4...

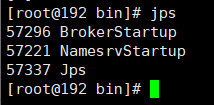

linux安装RocketMQ实例步骤_Linux

在本篇文章里小编给大家整理的是关于linux安装RocketMQ实例步骤内容,需要的朋友们可以参考下。 1.安装JDK 1.1 检查当前虚拟机环境有没有JDK rpm -qa|grep java 1.2 卸载 rpm...

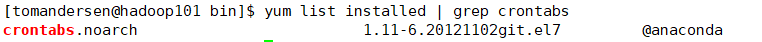

Linux中使用crond工具创建定时任务的方法_Linux

这篇文章主要介绍了Linux中使用crond工具创建定时任务的方法,本文通过多种方法给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 前言 crond是一个linux下的定时执行工具(...

linux不支持所有命令的解决办法_Linux

在本篇文章里小编给大家整理了关于linux不支持所有命令的解决办法,需要的朋友们可以参考下。 inux不支持所有命令怎么办?解决Linux所有命令不能使用的问题 出现这个问题说明你的 /etc/profile ...

Docker-compose 建立ELK集群的实现方法_docker

这篇文章主要介绍了Docker-compose 建立ELK集群的实现方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 全部编...

centos7 esxi6.7模板实际应用详解_Linux

这篇文章主要介绍了centos7 esxi6.7模板实际应用详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 一、创建cent...

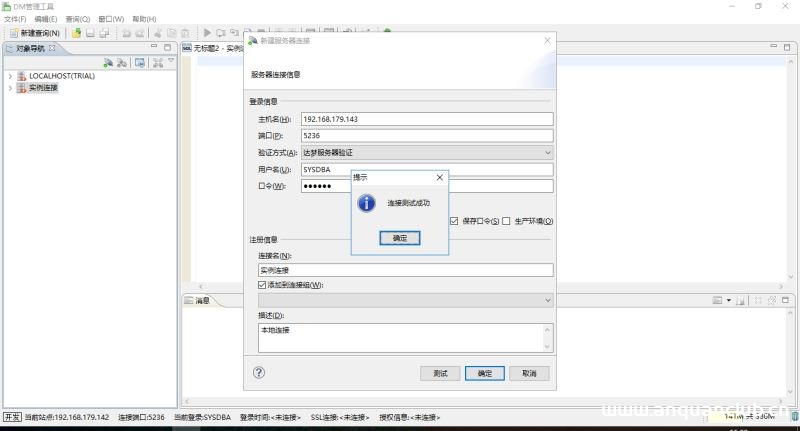

Centos7 安装达梦数据库的教程_Linux

这篇文章主要介绍了Centos7 安装达梦数据库的教程,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 1 准备工作 安装好Linux操作系统这里选择的是Linux 7: [root@slav...

Docker部署ElasticSearch和ElasticSearch-Head的实现_docker

这篇文章主要介绍了Docker部署ElasticSearch和ElasticSearch-Head的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习...

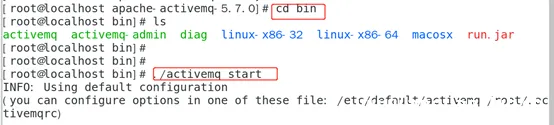

Apache ActiveMQ任意文件写入漏洞(CVE-2016-3088)复现_Linux

这篇文章主要介绍了Apache ActiveMQ任意文件写入漏洞(CVE-2016-3088)复现,需要的朋友可以参考下 目录一、漏洞描述二、漏洞影响版本三、漏洞环境搭建四、漏洞复现五、漏洞防御一、漏洞描述 该...

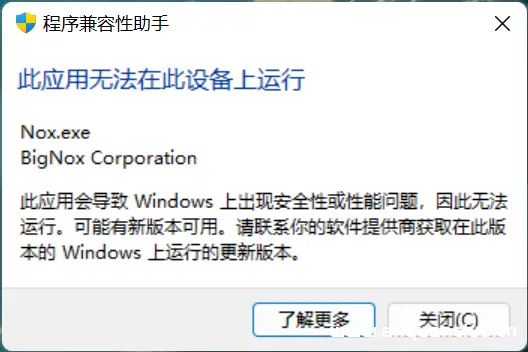

解决夜神模拟器在win11/win10上无法运行的措施

感谢作者:Endest_player提供的分享,这里仅作转载 大佬原文地址:http://www.bilibili.com/read/cv17864186/ windows功能里根本没有hyper-V选项?一键关闭hyper-V不起作用? 的确,经过一番搜...

【】CVE-2022-28672福昕PDF阅读器远程代码执行的漏洞

项目地址 http://github.com/hacksysteam/CVE-2022-28672 CVE-2022-28672 这个错误是在Free之后使用的,由不正确处理javascript对象的内存引用引起。 Blog Foxit PDF Reader – UaF – RCE – J...

DrayTek Vigor 路由器远程命令执行漏洞

DrayTek是中国台湾的一家网络设备制造商,其产品包括VPN路由器、管理型交换机、无线AP和管理系统等,并被中小型企业广泛使用。DrayTek路由器系统存在远程代码执行漏洞,攻击者通过漏洞可以获取...