最新发布第53页

linux userdel 命令的使用_Linux

这篇文章主要介绍了linux userdel 命令的使用,帮助大家更好的理解和使用Linux系统,感兴趣的朋友可以了解下 1.命令简介 userdel(user delete) 命令是系统管理员命令,用于删除用户账户和相关...

Centos8最小化部署安装OpenStack Ussuri的详细教程_Linux

这篇文章主要介绍了Centos8最小化部署安装OpenStack Ussuri的详细教程,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 Centos8最小化部署安装Open...

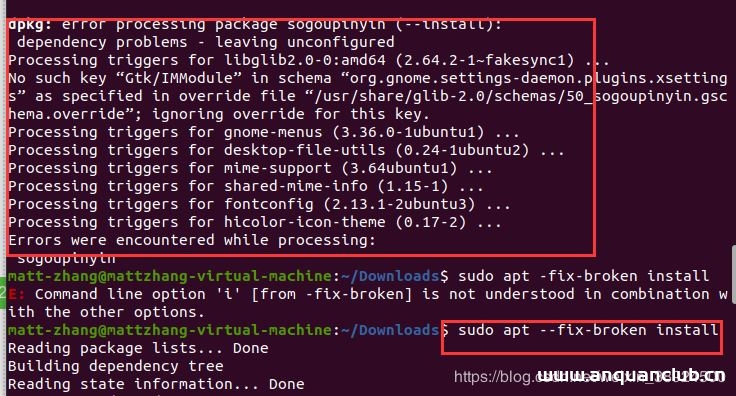

Ubuntu20.04安装搜狗输入法的详细步骤_Linux

这篇文章主要介绍了Ubuntu20.04安装搜狗输入法的方法,本文通过实例代码给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 1.安装Fcitx输入框架 相关的依...

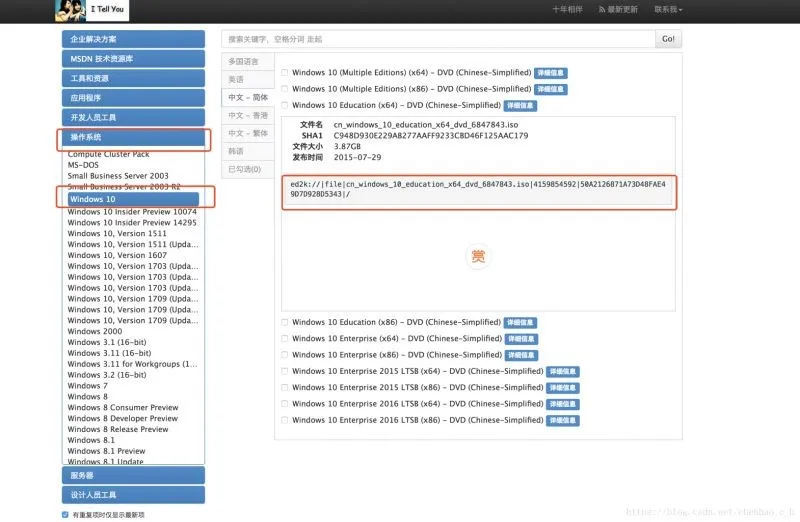

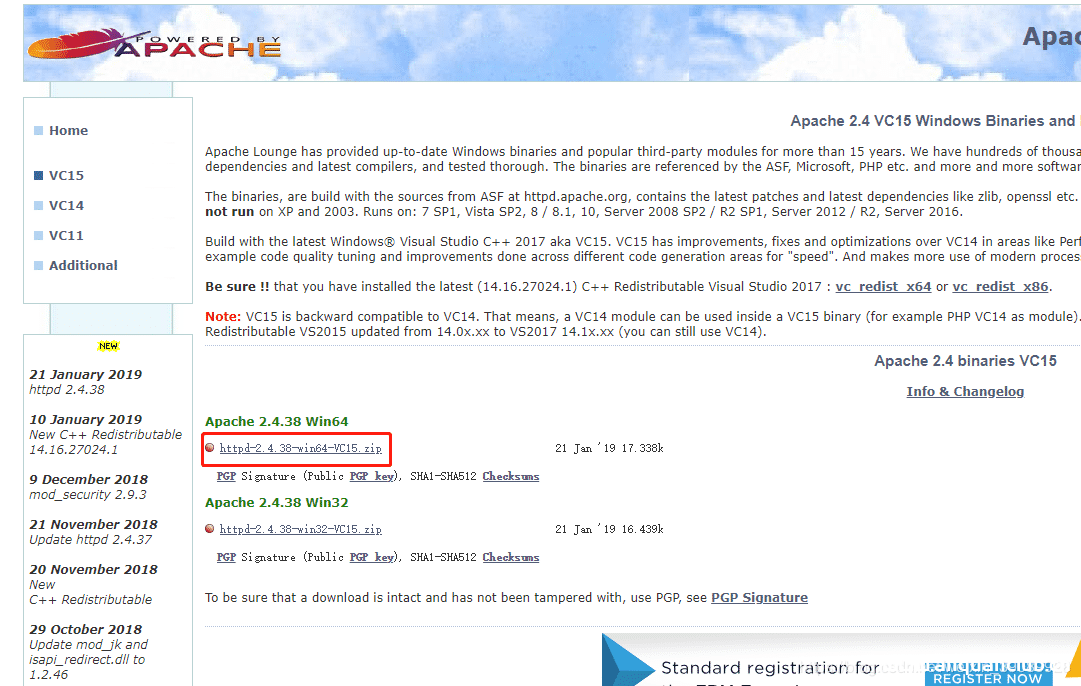

在mac上安装虚拟机搭载Windows服务的方法_服务器其它

这篇文章主要介绍了在mac上安装虚拟机搭载Windows服务的方法,本文通过图文并茂的形式给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 一、下载虚拟机 官方...

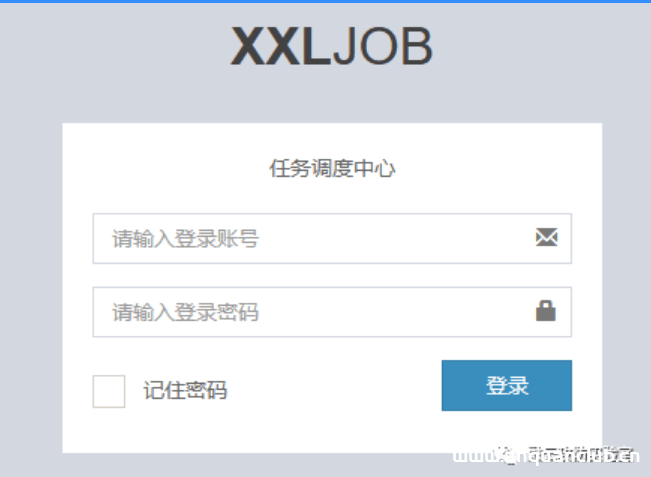

XXL-JOB 任务调度中心 后台任意命令执行漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 XXL-JOB 任务调度中心 后台任意命令执行漏洞 在日常开发中,经常会用定时任务执行某些不紧急又非常重要的事情,例如批量结算,计算当日...

Nginx搭建rtmp直播服务器实现代码_nginx

这篇文章主要介绍了Nginx搭建rtmp直播服务器实现代码,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 1.到nginx源码目录新建个rtmp目录 ,...

Linux 系统优化的一些建议(内核优化)_Linux

这篇文章主要介绍了Linux 系统优化的一些建议,帮助大家更好的使用Linux,感兴趣的朋友可以了解下 关闭swap 如果服务器上有运行数据库服务或消息中间件服务,请关闭交换分区 echo 'vm.swappines...

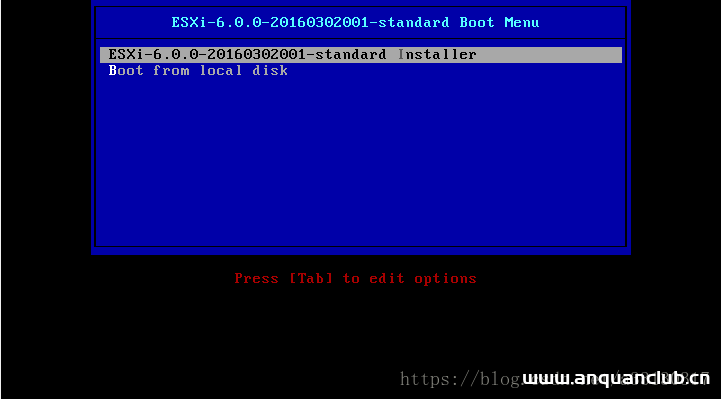

VMware ESXi 6.0 及部署虚拟机安装教程(图文)_VMware

这篇文章主要介绍了VMware ESXi 6.0 及部署虚拟机安装教程(图文),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 &...

centos7搭建hadoop2.10高可用(HA)_Linux

这篇文章主要介绍了centos7搭建hadoop2.10高可用(HA),本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 本篇介绍在centos7中搭建hadoop2.10高可用集群,首先准备6台机...

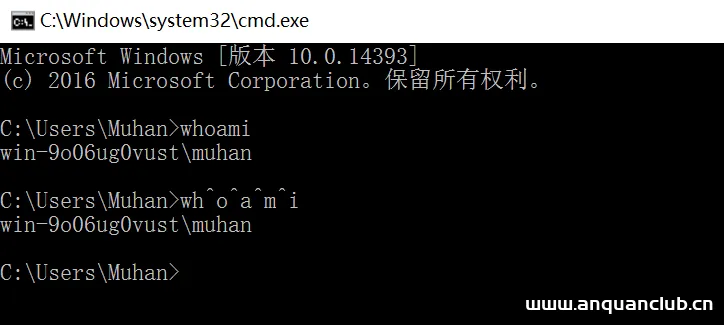

【内网渗透】cmd命令混淆 cmdbypass学习

前言 所谓cmd命令混淆,主要意思就是指cmd命令的bypass,绕过一定的限制,方便执行命令达到我们需要的效果。 CMD命令的混淆方式 1、插入特殊字符混淆命令 1.1 转义符'^' 字符“^”是CMD命令中最...

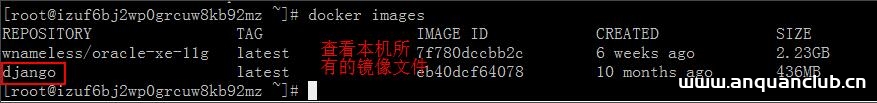

docker 打包本地镜像,并到其他机器进行恢复操作_docker

这篇文章主要介绍了docker 打包本地镜像,并到其他机器进行恢复操作,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧 1、使用docker images查看本机所有的镜像文件 2、docker ...

Linux执行可执行文件提示No such file or directory的解决方法_Linux

这篇文章主要介绍了Linux执行可执行文件提示No such file or directory的解决方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来...

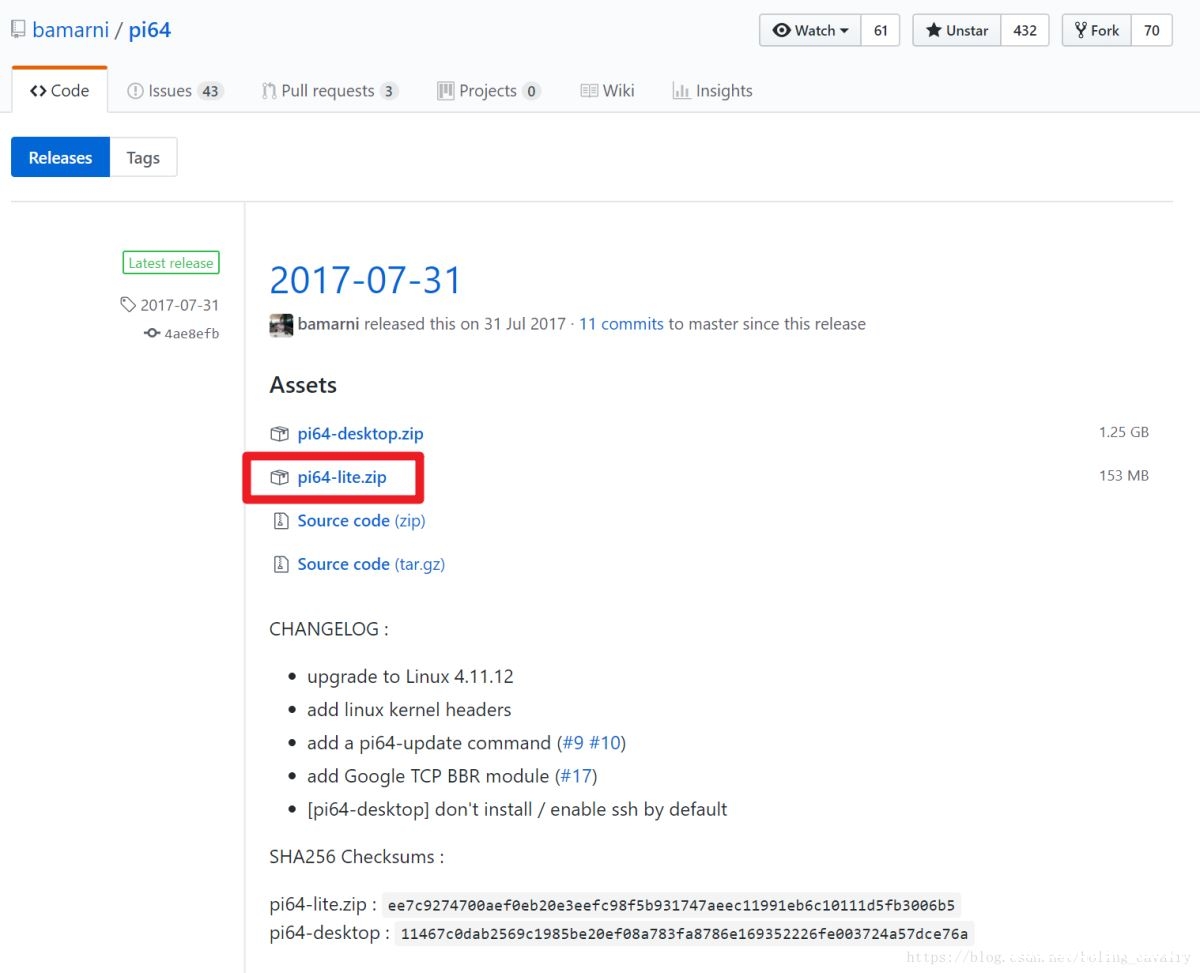

树莓派3B+安装64位ubuntu系统和docker工具的操作步骤详解_docker

这篇文章主要介绍了树莓派3B+安装64位ubuntu系统和docker工具,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 想在树莓派3B上安装一些64位应用(例...

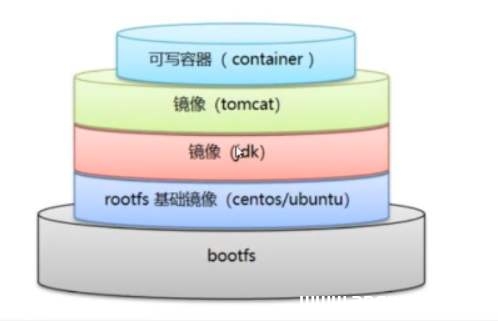

如何基于Dockerfile构建tomcat镜像_docker

这篇文章主要介绍了如何基于Dockerfile构建tomcat镜像,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 dockerfile 是用来构建docker镜像的...

Linux下遇到PyCurl的错误解决方法_Linux

在本篇内容里小编给大家整理的是关于Linux下遇到PyCurl的错误解决方法及相关代码,需要的朋友们可以学习下。 Could not run curl-config 的解决方式 Downloading/unpacking pycurl (from pyspid...

如何通过Apache Bench实现web压力测试_服务器其它

这篇文章主要介绍了如何通过Apache Bench实现web压力测试,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 一、Apache Bench简介 ApacheBen...