最新发布第53页

【SRC技巧】优雅地进行XSS绕过

1. 前端过滤 burp抓包改包绕过 2. 双写绕过 <scri<script>pt>alert(111)</scri<script>pt> 3. 事件绕过 如:onclick,onmousemove事件 onmouseover='alert('yyds')' 4. 大小写绕过 ...

nginx里的rewrite跳转的实现_nginx

这篇文章主要介绍了nginx里的rewrite跳转的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 一. 新旧域名跳转 ...

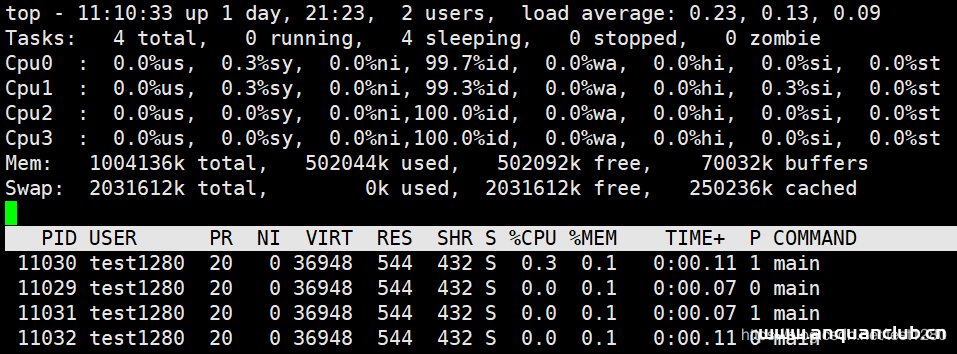

详解Linux获取线程的PID(TID、LWP)的几种方式_Linux

这篇文章主要介绍了详解Linux获取线程的PID(TID、LWP)的几种方式,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧...

maven项目远程部署&&使用tomcat配置数据库连接的方法_Tomcat

这篇文章主要介绍了maven项目远程部署&&使用tomcat配置数据库连接,本文通过实例代码给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 一.使用t...

Linux 常用命令操作大全(推荐收藏)_Linux

这篇文章主要介绍了Linux 常用命令操作大全,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 目录1.系统信息2.关机 ...

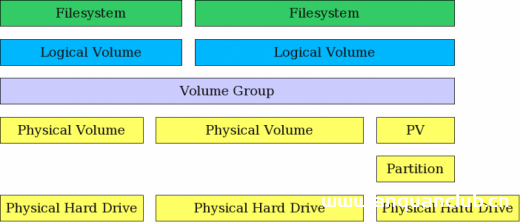

Linux 逻辑卷管理(LVM)使用方法总结_Linux

这篇文章主要介绍了Linux 逻辑卷管理(LVM)的使用方法,文中命令十分详细,帮助大家更好的学习,感兴趣的小伙伴快来参考下 管理磁盘空间对系统管理员来说是一件重要的日常工作。一旦磁盘空间耗尽...

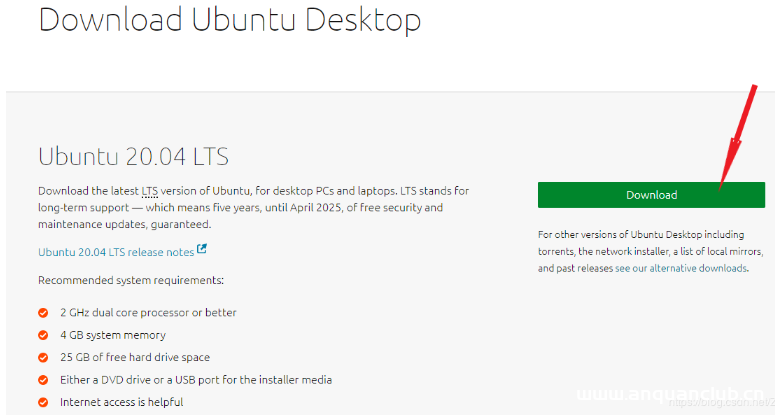

windows10安装ubuntu20.04双系统详细图文教程_Linux

这篇文章主要介绍了windows10安装ubuntu20.04双系统详细图文教程,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 w...

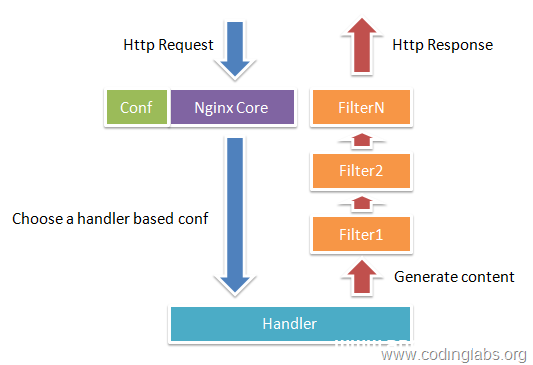

详解Nginx 工作原理_nginx

这篇文章主要介绍了Nginx 工作原理,帮助大家更好的理解和学习nginx,感兴趣的朋友可以了解下 Nginx工作原理 Nginx由内核和模块组成。 Nginx本身做的工作实际很少,当它接到一个HTTP请求时,它...

docker镜像导入导出备份迁移的操作_nginx

这篇文章主要介绍了docker镜像导入导出备份迁移操作,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧 导出: docker save -o centos.tar centos:latest #将centos:latest镜像...

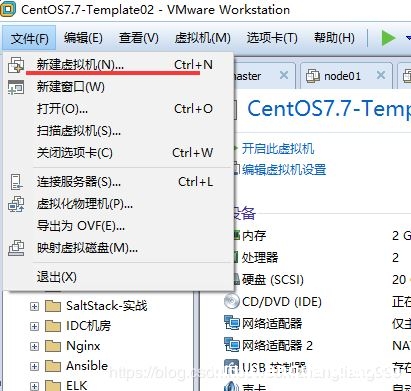

VMware如何创建Linux虚拟机并设置虚拟机网络的详细教程_VMware

这篇文章主要介绍了VMware如何创建Linux虚拟机并设置虚拟机网络,本文通过图文并茂的形式给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 如何在Vmware...

Ubuntu18.04下安装配置SSH服务的方法步骤_Linux

这篇文章主要介绍了Ubuntu18.04下安装配置SSH服务的方法步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 安装s...

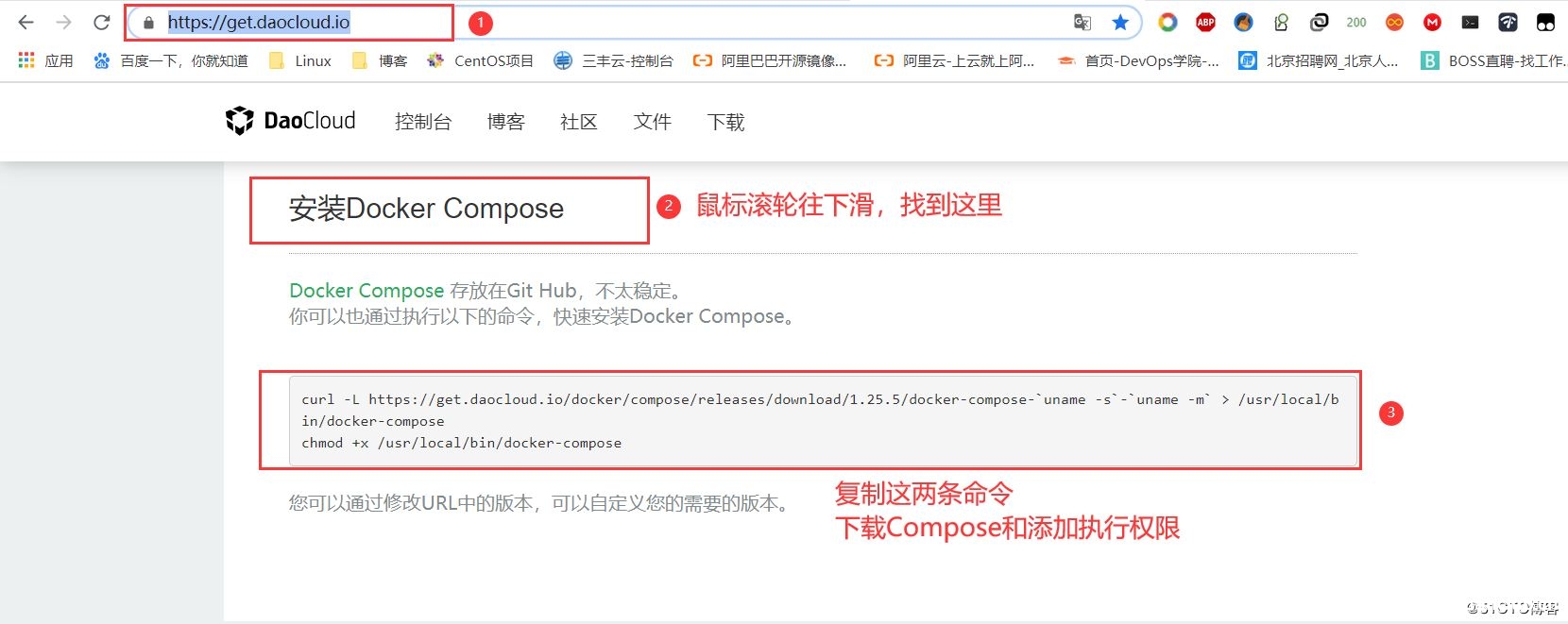

Docker搭建Harbor公开仓库的方法示例_docker

这篇文章主要介绍了Docker搭建Harbor公开仓库的方法示例,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 上一篇博...

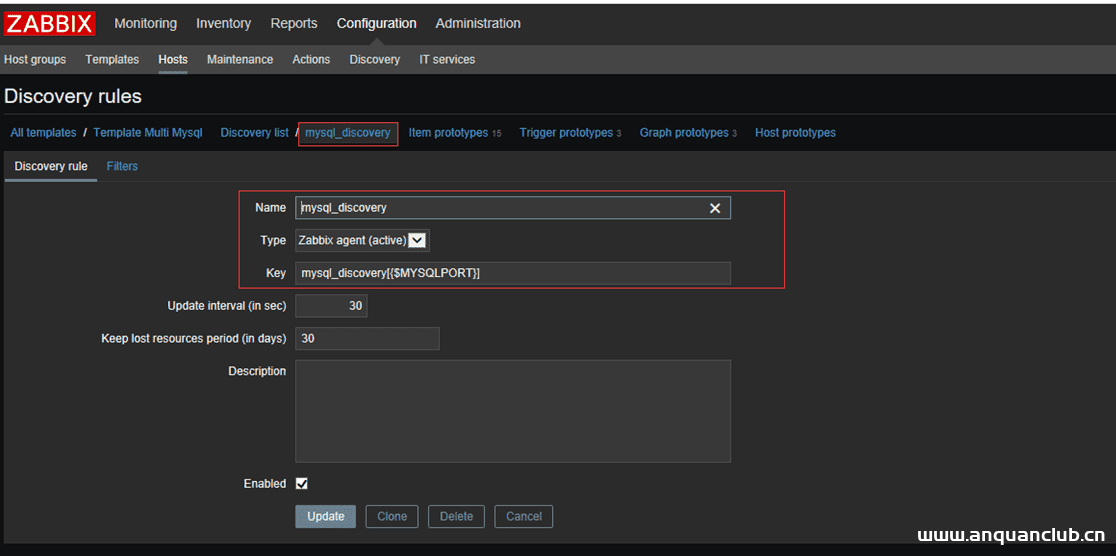

Zabbix实现监控多个mysql过程解析_zabbix

这篇文章主要介绍了Zabbix实现监控多个mysql过程解析,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 一台服务器上开启了3个mysql实例进程...

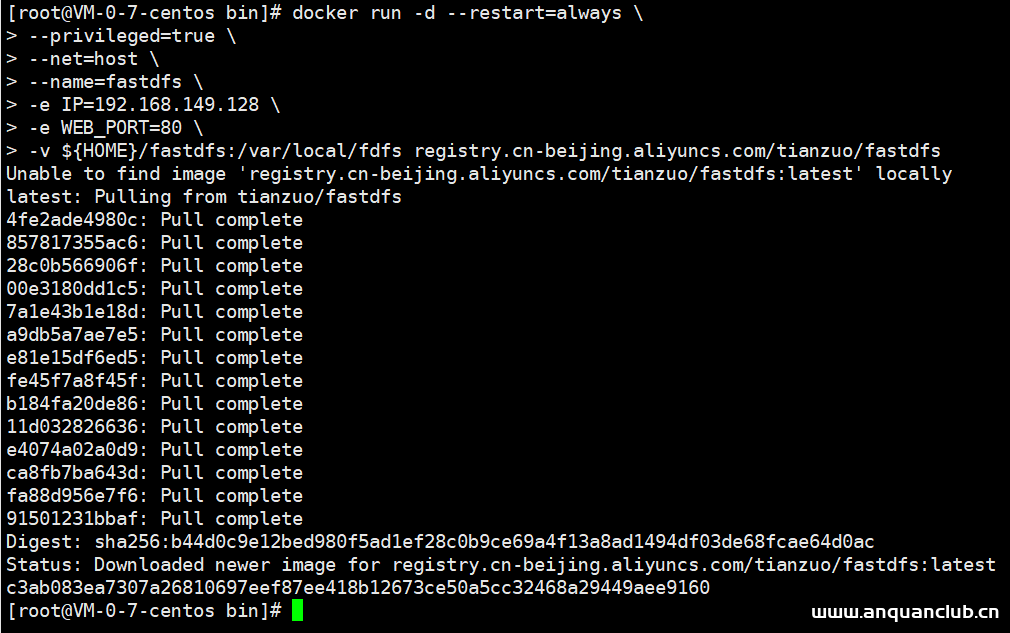

Docker容器搭建并运行实现过程详解_docker

这篇文章主要介绍了Docker容器搭建并运行实现过程详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 直接拉取镜像,创建容器并运行容器...

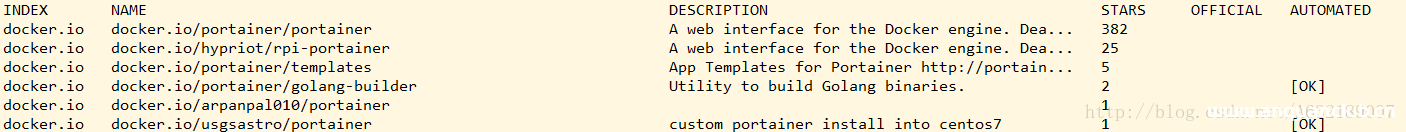

Docker使用Portainer搭建可视化界面的方法_docker

这篇文章主要介绍了Docker使用Portainer搭建可视化界面,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 Portainer介绍 Portainer是Docker的图形化...

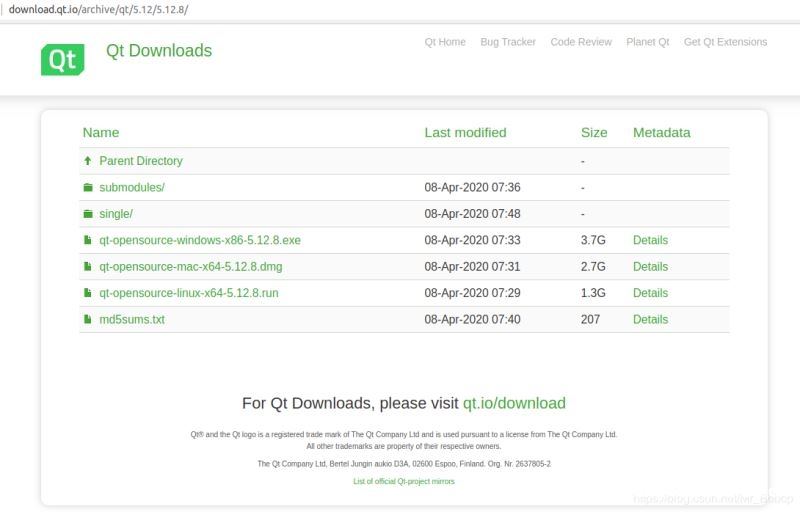

ubuntu18.04 安装qt5.12.8及环境配置的详细教程_Linux

这篇文章主要介绍了ubuntu18.04 安装qt5.12.8及环境配置的教程,本文通过图文并茂的形式给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 环境 系统:ubu...