最新发布第67页

详解bash中的脚本调试机制_Linux

这篇文章主要介绍了bash中的脚本调试机制,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 以调试模式运行脚本 通过...

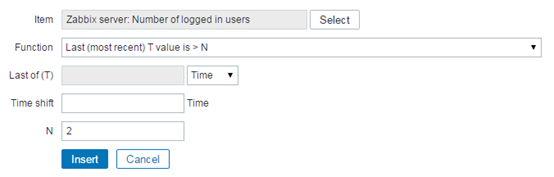

Zabbix远程执行命令的示例详解_zabbix

这篇文章主要介绍了Zabbix远程执行命令,本文主要配置验证zabbix执行远程命令的相关知识,通过示例代码给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值 ,需要的朋友可以参考下...

Linux中安装Composer的步骤分享_Linux

在本篇文章中小编给各位分享的是一篇关于Linux安装 Composer的方法,有需要的朋友们可以学习下。 1.下载安装脚本 - composer-setup.php - 到当前目录 php -r 'copy('http://install.phpcompos...

常用Linux发行版镜像源配置小结_Linux

这篇文章主要介绍了常用Linux发行版镜像源配置小结,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 最近研究Linux...

Linux 相对路径和绝对路径的使用_Linux

这篇文章主要介绍了Linux 相对路径和绝对路径的使用,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 01. 概述 绝对...

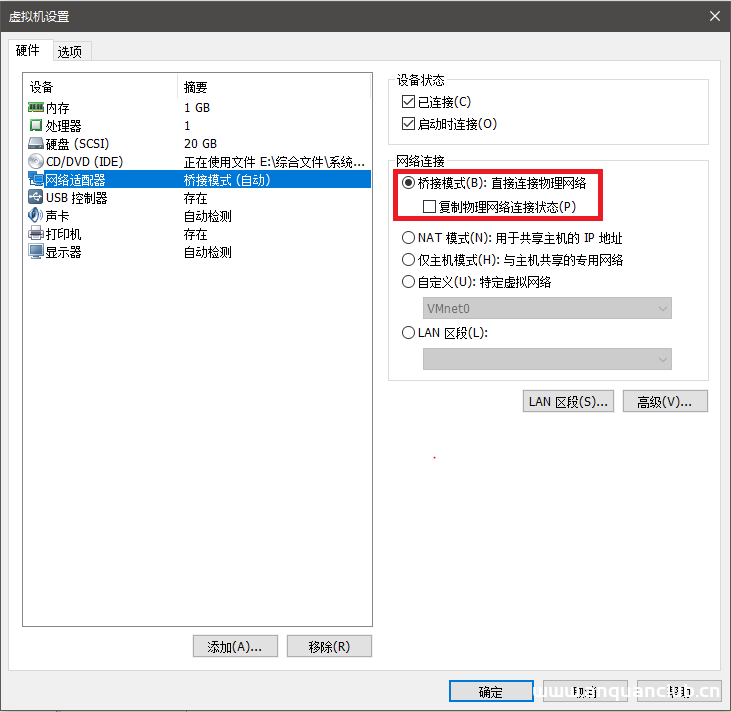

VMware虚拟机下的CentOS7网络配置(主机无线上网)_VMware

这篇文章主要介绍了VMware虚拟机下的CentOS7网络配置(主机无线上网),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学...

Linux修改用户所属组的方法_Linux

在本篇文章里小编给大家整理的是关于Linux修改用户所属组的方法,有需要的朋友们参考下。 Linux修改用户所属组 1、设置某个用户所在组 usermod -g 用户组 用户名 注:-g|--gid,修改用户的gid,...

Centos7 Zabbix3.4邮件告警配置(解决邮件内容为xx.bin附件问题)_zabbix

这篇文章主要介绍了Centos7 Zabbix3.4邮件告警配置(解决邮件内容为xx.bin附件的问题)本文图文并茂给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 目录一、添加监控Linux...

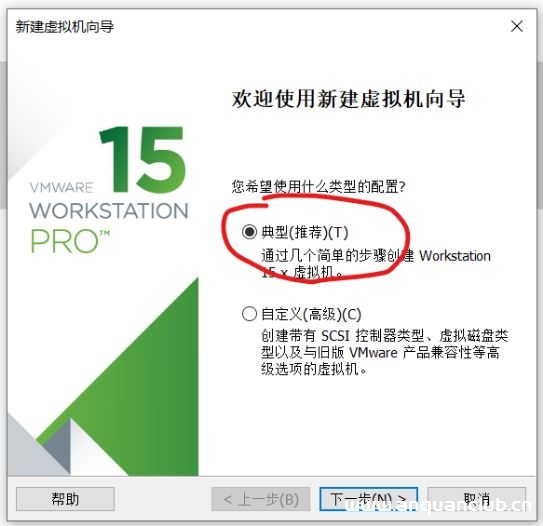

VMwarea虚拟机安装win7操作系统的教程图解_VMware

这篇文章主要介绍了VMwarea虚拟机安装win7操作系统的教程,本文图文并茂给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 VMwarea的安装过程就不演示了,主要看看如何装入wi...

VMware 虚拟机下安装 Linux(CentOS) 详细配置步骤_VMware

这篇文章主要介绍了VMware 虚拟机下安装 Linux(CentOS) 详细配置步骤,本文图文并茂分步骤给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 下载 CentOS7 我下载的镜像是 Ce...

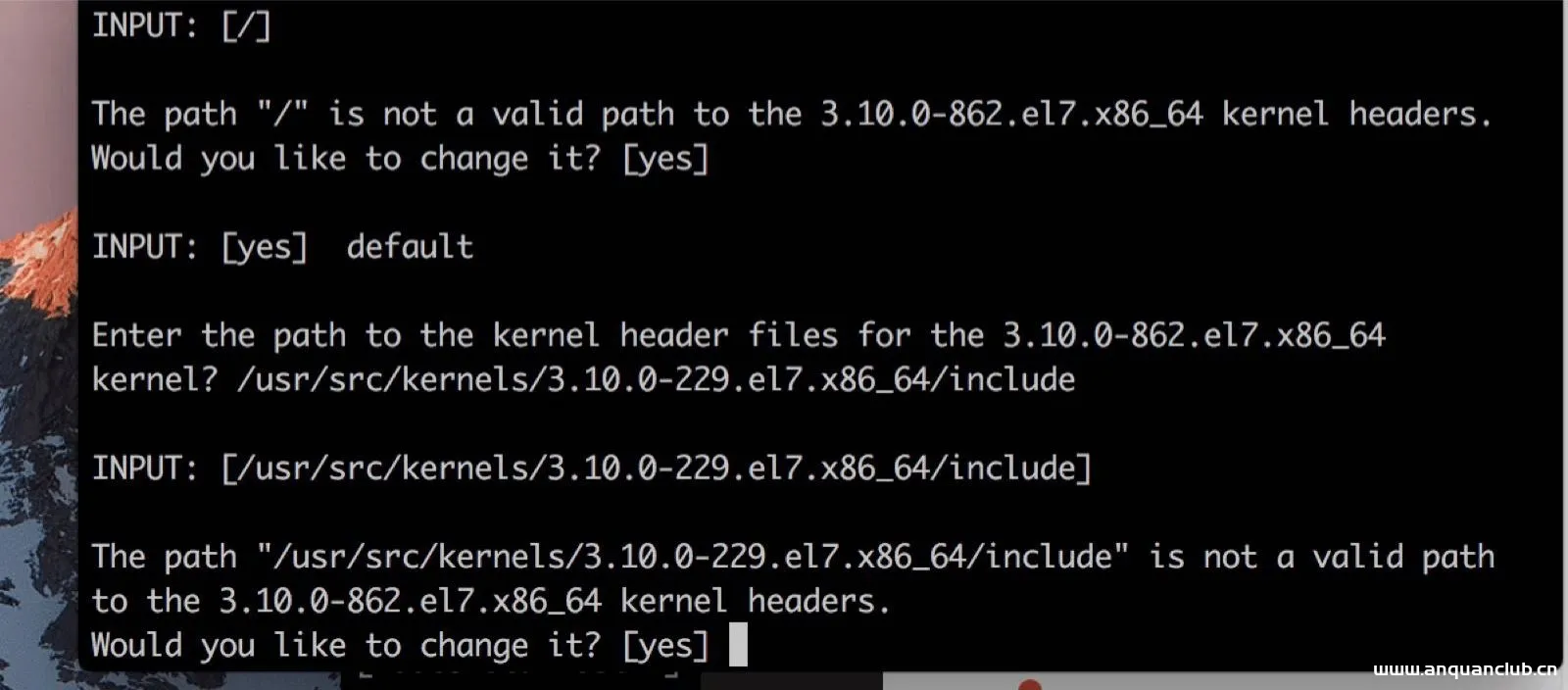

VM VirtualBox 虚拟机挂载共享文件夹_VMware

这篇文章主要介绍了VM VirtualBox 虚拟机挂载共享文件夹,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 一 环境 In...

Linux中如何查看文件的创建时间详解_Linux

这篇文章主要给大家介绍了关于Linux中如何查看文件的创建时间的相关资料,文中通过示例代码介绍的非常详细,对大家学习或者使用Linux具有一定的参考学习价值,需要的朋友们下面来一起学习学习吧...

解决nginx报错: [warn] conflicting server name “localhost“ on 0.0.0.0:80, ignored

分析原因 修改nginx配置参数后,使用nginx -t检查配置. 提示successfull后就可以使用 nginx -s reload来重新加载配置 我配置的过程中遇到这样的问题,就是绑定了主机名后,重新加载配置时会出现...

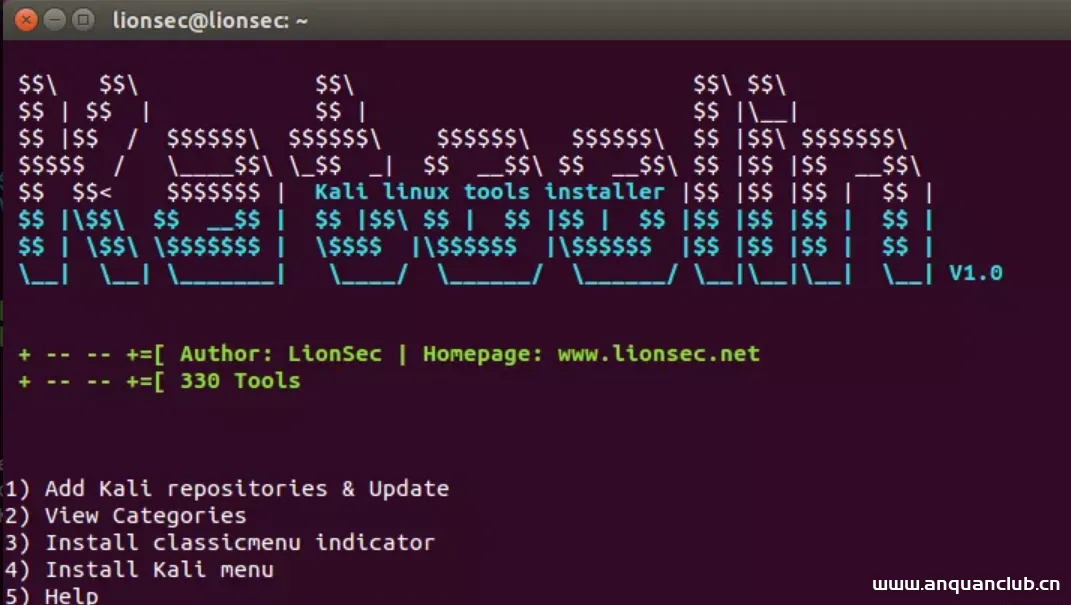

自动安装所有Kali linux工具

项目地址 http://github.com/LionSec/katoolin Katoolin 自动安装所有 Kali linux 工具 特征 添加 Kali Linux 存储库 删除 kali linux 存储库 安装 Kali linux 工具 要求 Python 2.7 一个操作系...

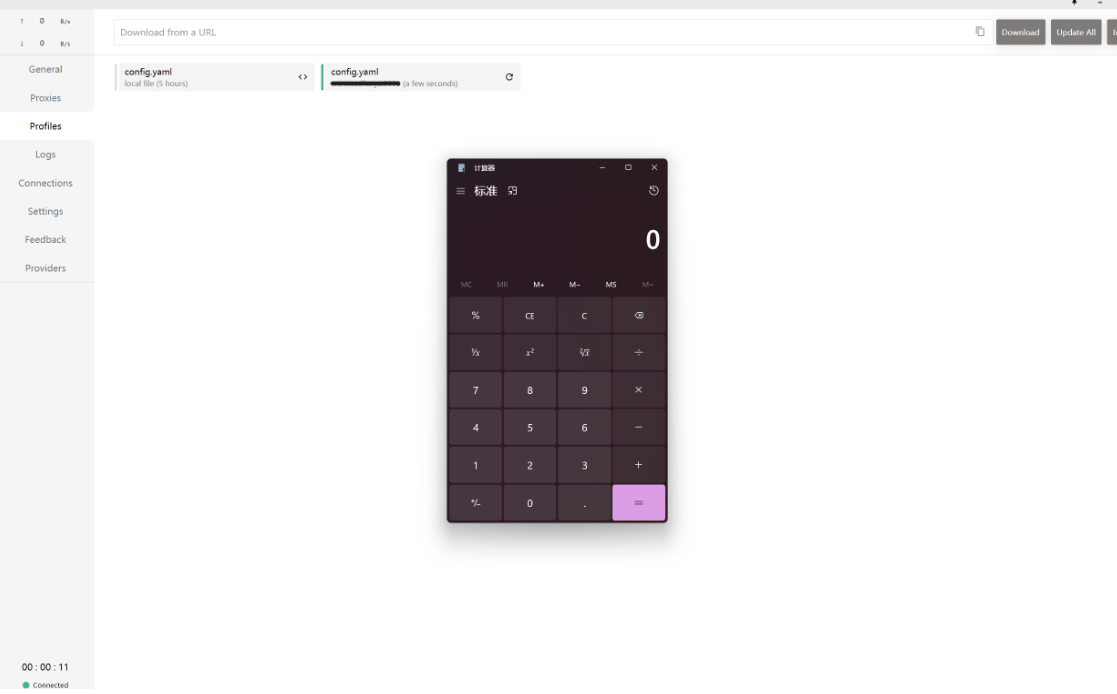

clash最新RCE复现

杂谈 Clash相信你们都不陌生,就是我们平常使用VPN时最常用的软件 先前就曾出现过rce漏洞,现在有爆出了,可以参考以前的文章 软件版本 0.20.12 操作系统 Windows x64 系统版本 Windows 11 问题...

-Thinkphp 3.0 log rce

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现-Thinkphp 3.0 log rce ThinkPHP是一套开源的、基于PHP的轻量级Web应用开发框架。该漏洞是在受影响的版本中,业务代码中如...