最新发布第72页

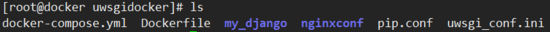

centos8使用Docker部署Django项目的详细教程_Linux

这篇文章主要介绍了在centos8使用Docker部署Django项目的教程,本文通过图文并茂的形式给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 引言 在本文中将...

linux 服务器自动备份脚本的方法(mysql、附件备份)_Linux

这篇文章主要介绍了linux 服务器自动备份脚本(mysql、附件备份),本文通过实例代码给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 一、创建backup.sh脚本文件 #!/bin/sh...

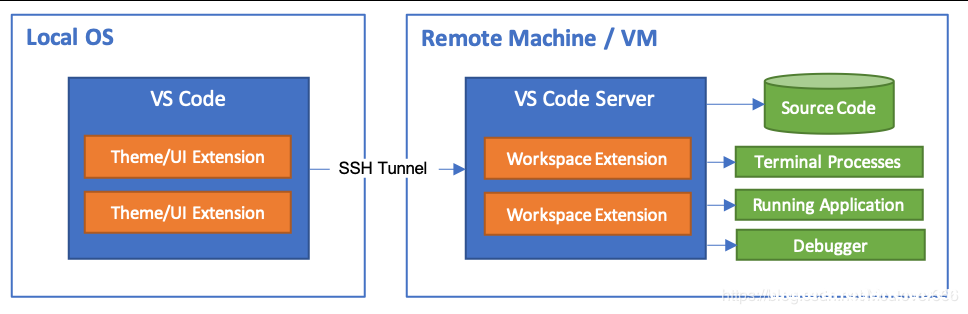

使用VSCode和SSH进行远程开发_Linux

这篇文章主要介绍了使用VSCode和SSH进行远程开发,文中通过图文以及示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 0.为什么...

Linux paste命令的使用方法_Linux

这篇文章主要介绍了Linux paste命令的使用方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 01. 命令概述 paste...

linux编译内核的方法_Linux

在本篇文章里小编给各位整理的是关于linux编译内核的方法,有需要的朋友们可以跟着学习参考下。 1、下载需要的内核版本 2、上传到操作系统 3、解压到/usr/src目录下 比如:3.19内核 tar -xvf li...

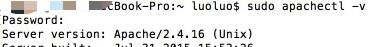

使用Apache ab进行http性能测试_Linux

这篇文章主要为大家详细介绍了使用Apache ab进行http性能测试,文中示例代码介绍的非常详细,具有一定的参考价值,感兴趣的小伙伴们可以参考一下 Mac自带了Apache环境 打开“终端(terminal)”,...

西迪特 Wi-Fi Web管理系统 未授权RCE漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 西迪特 Wi-Fi Web管理系统 未授权RCE漏洞 西迪特提供的Wireless解决方案为客户提供一套云管理,可靠性高,覆盖范围广的无线组网产品。旨...

VMware虚拟机中Centos8的桥接静态IP配置方法_VMware

这篇文章主要介绍了VMware虚拟机中Centos8的桥接静态IP配置方法,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 一.要保证网络连接方式是桥接 要选中复制物理网络连...

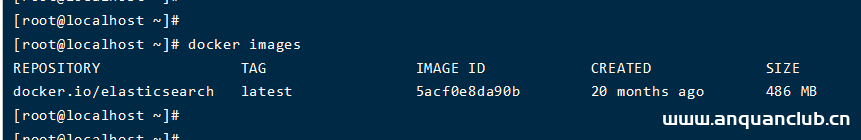

docker安装elasticsearch和kibana的方法步骤_docker

这篇文章主要介绍了docker安装elasticsearch和kibana的方法步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 现...

rathole – 安全、稳定、高性能的内网穿透工具

https://github.com/rathole-org/rathole 安全、稳定、高性能的内网穿透工具,用 Rust 语言编写 rathole,类似于 frp 和 ngrok,可以让 NAT 后的设备上的服务通过具有公网 IP 的服务器暴露在...

VMware15虚拟机安装Ubuntu18.04的图文教程_VMware

这篇文章主要介绍了VMware15虚拟机安装Ubuntu18.04的图文教程,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 这几...

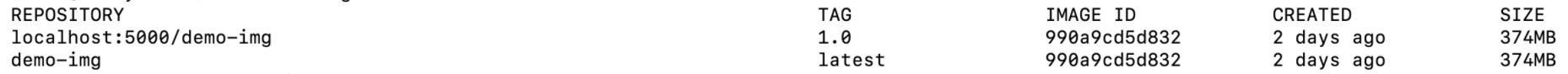

k8s部署docker容器的实现_docker

这篇文章主要介绍了k8s部署docker容器的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 环境:(docker ,k8s...

在 Ubuntu Linux 上安装 Oracle Java 14的方法_Linux

最近,Oracle 宣布 Java 14(或 Oracle JDK 14)公开可用。如果你想进行最新的实验或者开发的话,那么你可以试试在 Linux 系统上安装 Java 14,感兴趣的朋友可以参考下本文 最近,Oracle 宣布 J...

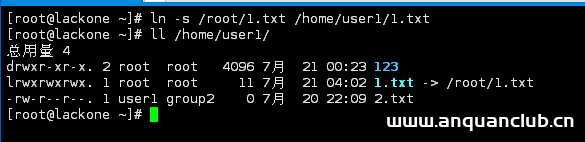

linux文件管理命令实例分析【显示、查看、统计等】_Linux

这篇文章主要介绍了linux文件管理命令,结合实例形式分析Linux文件管理的显示、查看、统计等相关操作命令使用技巧,需要的朋友可以参考下 本文实例讲述了linux文件管理命令。分享给大家供大家参考...

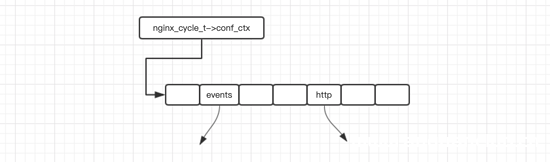

nginx http模块数据存储结构小结_nginx

这篇文章主要介绍了nginx http模块数据存储结构小结,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 从本节开始,...

删除docker里建立容器的操作方法_docker

在本篇文章里小编给大家分享了一篇关于删除docker里建立容器的操作方法,需要的朋友们可以学习下。 怎么删除docker里建立的容器 1、首先使用docker -s -a命令列出所有容器 # docker ps -a CONTA...