最新发布第76页

Centos8(最小化安装)全新安装Python3.8+pip的方法教程_Linux

这篇文章主要介绍了Centos8(最小化安装)全新安装Python3.8+pip的方法教程,本文给大家整理了一份命令,需要的朋友可以参考下 最小化安装Python8后安装Python3.8.1,网上找了一圈教程,没有一个...

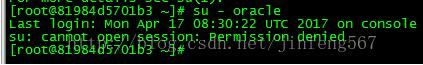

docker容器中切换用户,提示权限不足的解决_docker

这篇文章主要介绍了docker容器中切换用户,提示权限不足的解决,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧 docker容器中切换用户,提示权限不足: 解决办法: 启动容器是...

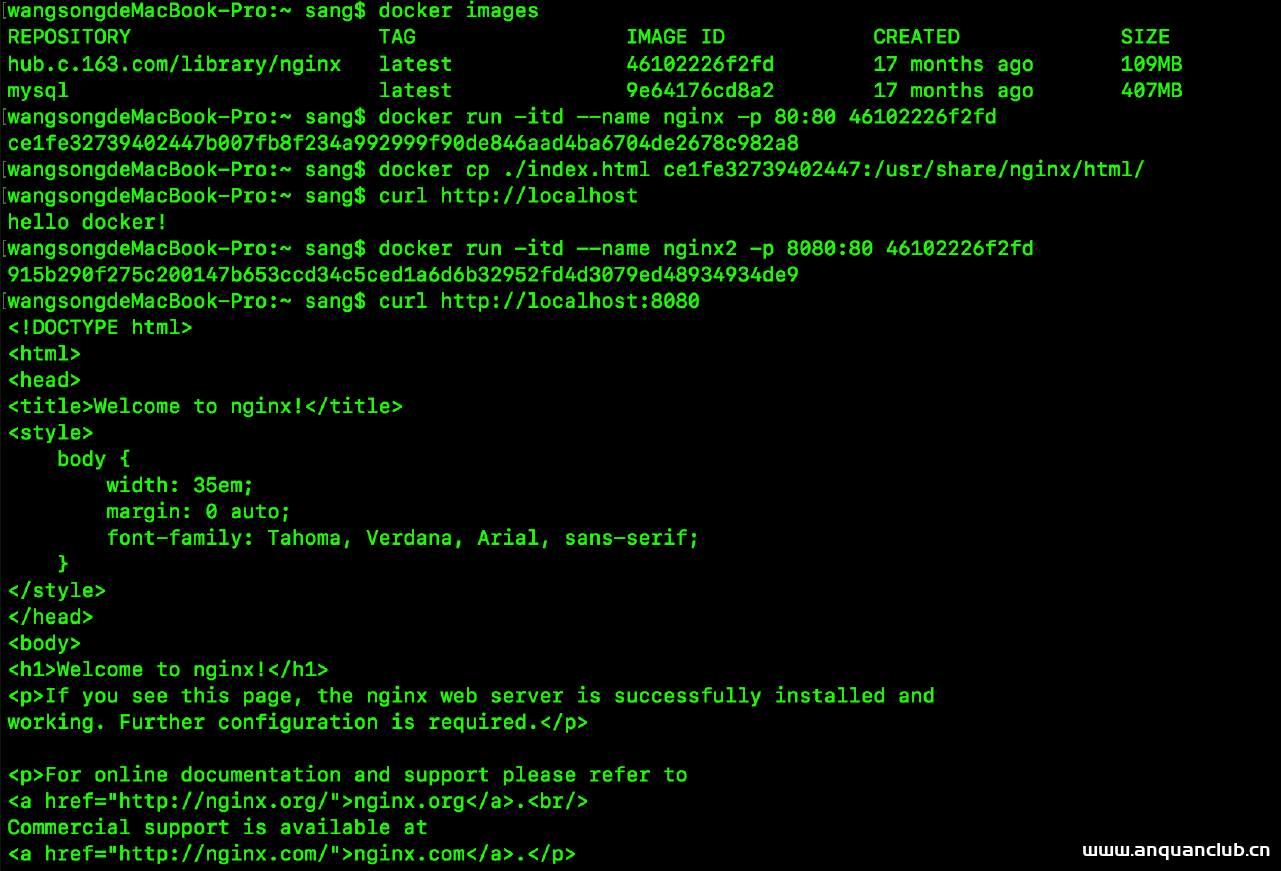

Docker创建本地镜像实现方法解析_docker

这篇文章主要介绍了Docker创建本地镜像实现方法解析,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 所谓的容器实际上是在父镜像的基础上...

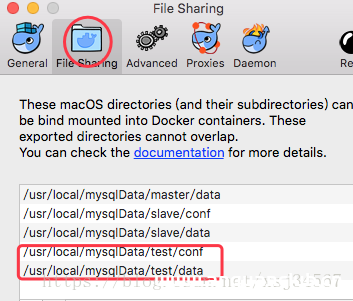

Docker 部署 Mysql8.0的方法示例_docker

这篇文章主要介绍了Docker 部署 Mysql8.0的方法示例,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 1. 参照官网,...

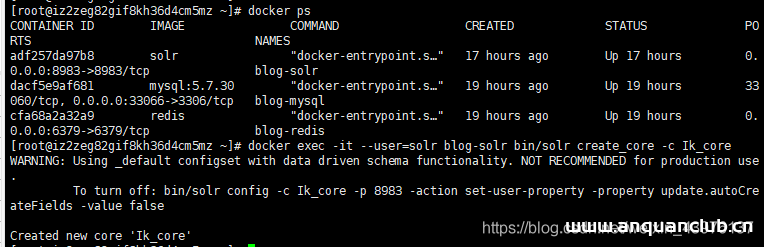

docker 安装solr8.6.2 配置中文分词器的方法_docker

这篇文章主要介绍了docker 安装solr8.6.2 配置中文分词器的方法,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 一、环境版本 Docker version 19....

解决Tomcat的maxPostSize属性的配置需要注意的问题_Tomcat

这篇文章主要介绍了解决Tomcat的maxPostSize属性的配置需要注意的问题,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 需求: 近期要做大文件上传...

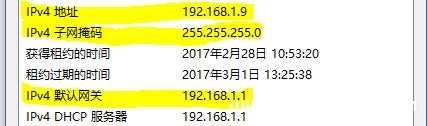

CentOS7连接XShell与网络配置的方法_Linux

这篇文章主要介绍了如何使用CentOS7连接XShell与网络配置的方法,可以更好的帮助大家工作和学习,感兴趣的小伙伴可以了解下 1、Linux网络配置 在进行网络配置前,首先要获取本地的IPv4地址和默...

Linux cal命令的使用_Linux

这篇文章主要介绍了Linux cal命令的使用,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 1.命令简介 cal(calendar...

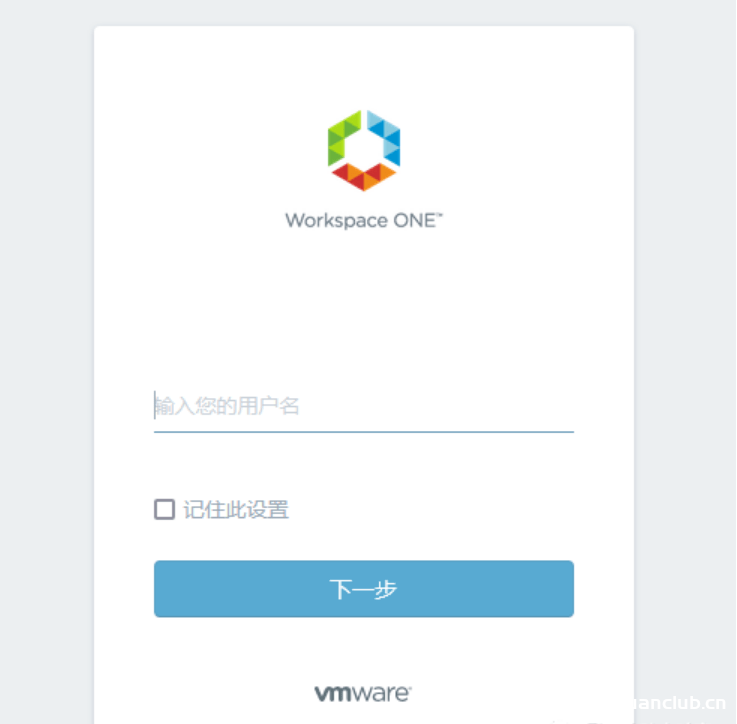

VMware Workspace ONE Access SSTI漏洞 CVE-2022-22954

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 VMware Workspace ONE Access SSTI漏洞 CVE-2022-22954 VMware Workspace ONE Access(以前称为VMware Identity Manager)旨在通过多因...

Docker配置阿里云镜像加速pull的实现_docker

这篇文章主要介绍了Docker配置阿里云镜像加速pull的实现操作,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧 今天使用docker拉取镜像,那速度简直不能看,而且等着等着到最...

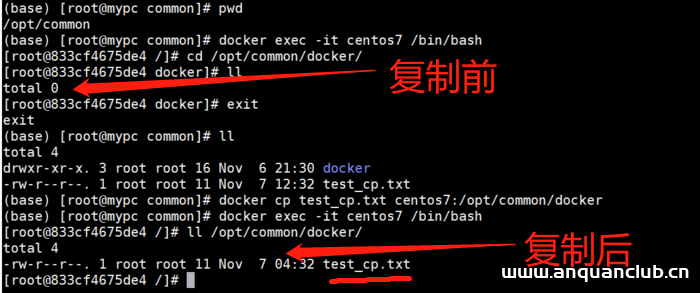

docker容器与宿主机的数据交互方式总结_docker

这篇文章主要给大家介绍了关于docker容器与宿主机的数据交互,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 前言 ...

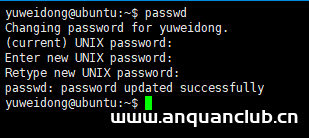

Ubuntu修改密码及密码复杂度策略设置方法_Linux

这篇文章主要介绍了Ubuntu修改密码及密码复杂度策略设置,方法,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 一、修改密码 1、修改普通用户密码...

tomcat单机多实例的实现_Tomcat

这篇文章主要介绍了tomcat单机多实例的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 1、前言 ...

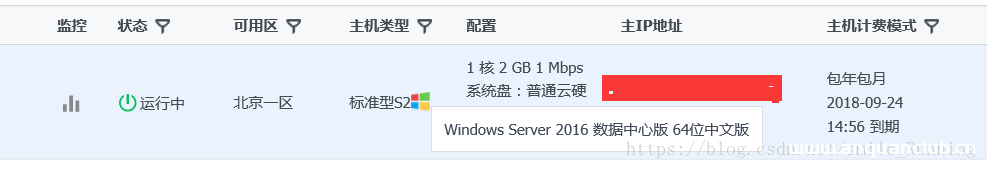

手把手教你搭建腾讯云服务器入门(图文教程)_服务器其它

这篇文章主要介绍了手把手教你搭建腾讯云服务器入门,文中通过图文介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 本文由博主 威威喵...

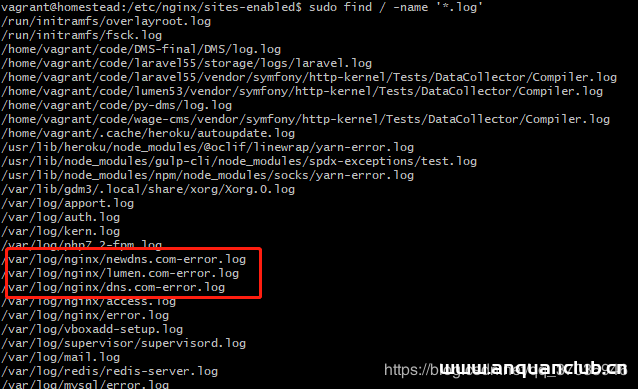

Nginx服务500:Internal Server Error原因之一_nginx

这篇文章主要介绍了Nginx服务500:Internal Server Error原因之一,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 ...

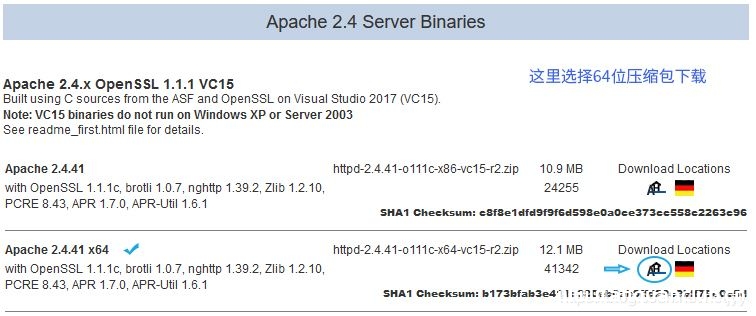

Windows 10 下安装 Apache 2.4.41的教程_Linux

这篇文章主要介绍了Windows 10 下安装 Apache 2.4.41的教程,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 一、Apache 2.4.41 安装与配置 第一步,下载最新的 Apach...