最新发布第84页

Docker部署ElasticSearch和ElasticSearch-Head的实现_docker

这篇文章主要介绍了Docker部署ElasticSearch和ElasticSearch-Head的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习...

VMware 虚拟机下安装 Linux(CentOS) 详细配置步骤_VMware

这篇文章主要介绍了VMware 虚拟机下安装 Linux(CentOS) 详细配置步骤,本文图文并茂分步骤给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 下载 CentOS7 我下载的镜像是 Ce...

Deepin中安装与使用virtualenv的教程_Linux

这篇文章主要介绍了Deepin中安装与使用virtualenv的教程,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 virtualenv是一个用来创建隔离的python虚拟环境的工具。它可...

Linux whatis命令的使用方法_Linux

这篇文章主要介绍了Linux whatis命令的使用方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 01. 命令概述 what...

使用Docker部署Angular项目的方法步骤_docker

这篇文章主要介绍了使用Docker部署Angular项目的方法步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 Docker ...

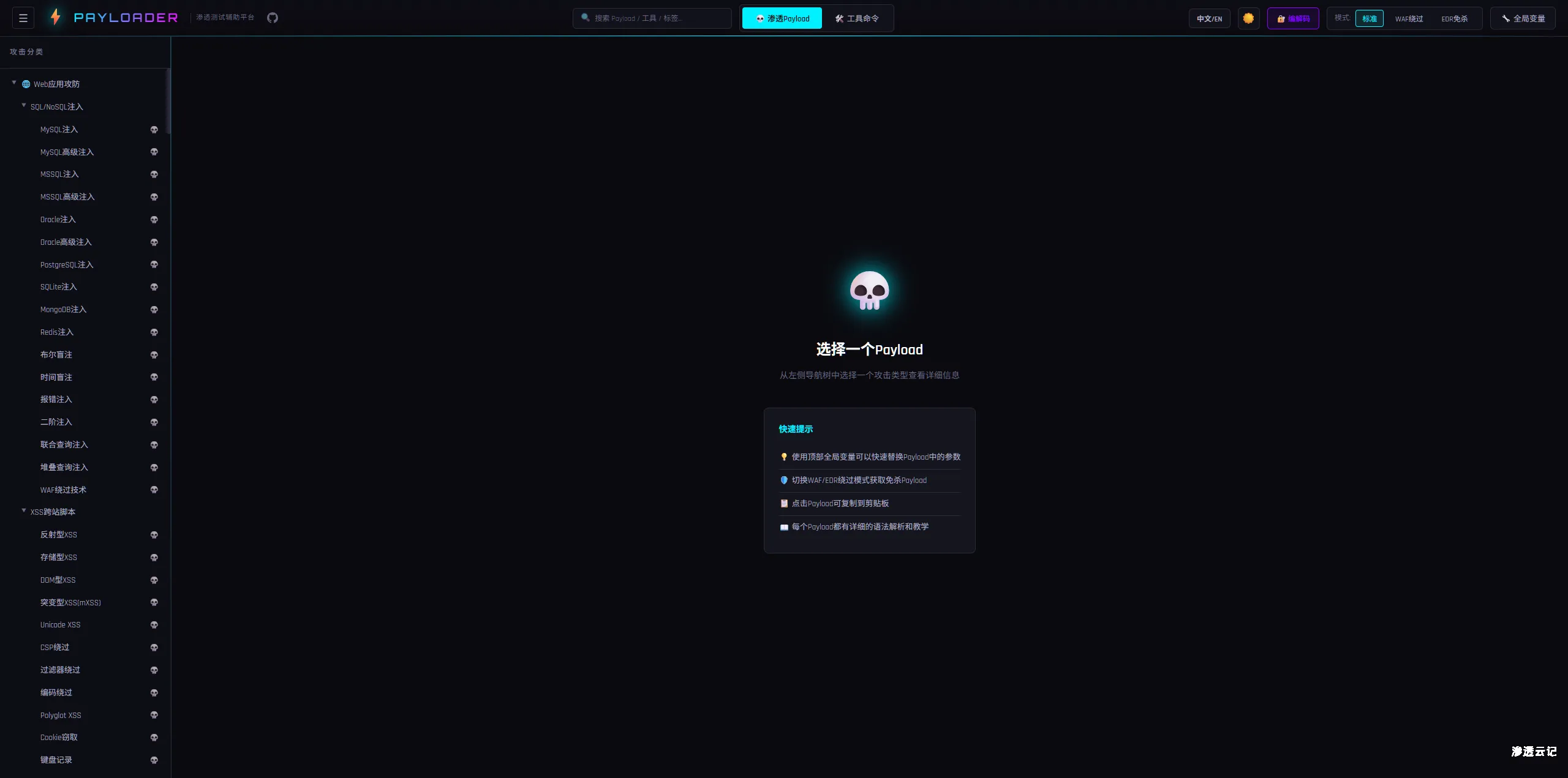

渗透测试Payload速查平台 | Pentest Payload Quick Reference

项目地址:https://github.com/3516634930/Payloader ⚡ Payloader — 渗透测试辅助平台 📸 功能预览 主界面 — 攻击分类导航 左侧树形导航覆盖 23 类 Web 攻击 + 11 类内网渗透,右侧快速提示...

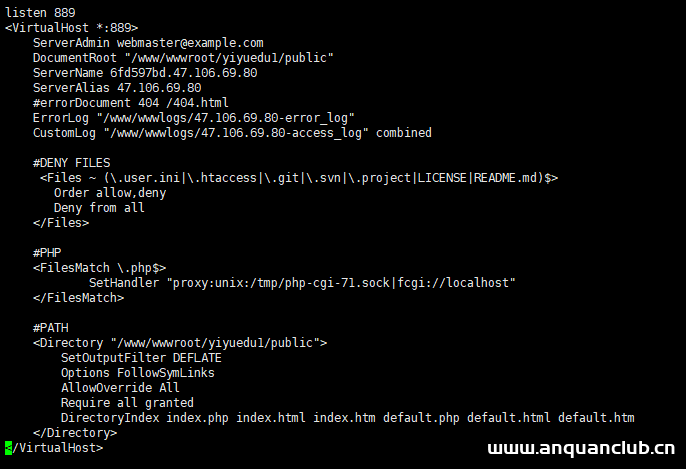

详解apache配置域名的坑_Linux

这篇文章主要介绍了详解apache配置域名的坑,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 没有用过apache,出来工...

Linux tr命令的使用方法_Linux

这篇文章主要介绍了Linux tr命令的使用方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 01. 命令概述 tr命令可...

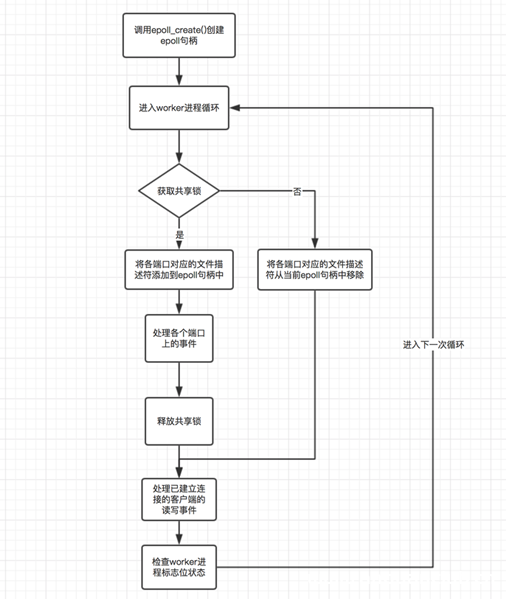

详解nginx惊群问题的解决方式_nginx

这篇文章主要介绍了详解nginx惊群问题的解决方式,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 对于nginx的惊群...

docker inspect 命令使用技巧_docker

这篇文章主要介绍了docker inspect 命令使用技巧,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 描述与简介 docke...

Docker守护进程安全配置项目详解_docker

这篇文章主要介绍了Docker守护进程安全配置介绍,本文通过实例代码给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 目录一、测试环境 1.1 安装 CentOS 7...

Linux ps和pstree命令知识点总结_Linux

在本篇文章里小编给大家分享的是关于Linux ps和pstree命令知识点总结内容,需要的朋友们可以学习参考下。 Linux中的ps命令是Process Status的缩写。ps命令用来列出系统中当前运行的那些进程。ps...

详解Linux中几个获取硬件详细信息的命令_Linux

这篇文章主要介绍了详解Linux中几个获取硬件详细信息的命令,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 在Linu...

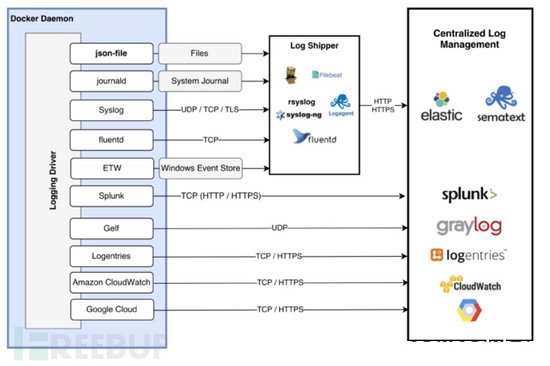

docker日志出现无法检索问题的解决_docker

这篇文章主要介绍了docker日志出现无法检索问题的解决,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 日常检查服...

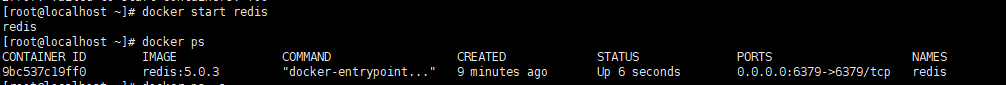

docker安装redis5.0.3的方法步骤_docker

这篇文章主要介绍了docker安装redis5.0.3的方法步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 一、拉取官方5...

安装Ubuntu 20.04后要做的事(小白教程)_Linux

这篇文章主要介绍了安装Ubuntu 20.04后要做的事(小白教程),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 Ubuntu 2...