最新发布第91页

为eclipse和IDEA配置tomcat服务器的方法_Tomcat

这篇文章主要介绍了为eclipse和IDEA配置tomcat服务器的方法,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 tomcat服务器配置 当大家学习web的时...

TamronOS IPTV系统 ping 任意命令执行漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 TamronOS IPTV系统 ping 任意命令执行漏洞 TamronOS IPTV/VOD系统是一套基于Linux内核开发的宽带运营商、酒店、学校直播点播一体解决方...

解析linux或android添加文件系统的属性接口的方法_Linux

这篇文章主要介绍了linux或android添加文件系统的属性接口的方法,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 第一种: 1、添加关键头文件: #...

帮助你排序文本文件的 Awk 命令行或脚本(推荐)_Linux

Awk 是个普遍存在的 Unix 命令,用于扫描和处理包含可预测模式的文本。这篇文章主要介绍了Awk 命令行或脚本的相关知识,需要的朋友可以参考下 Awk 是一个强大的工具,可以执行某些可能由其它常见...

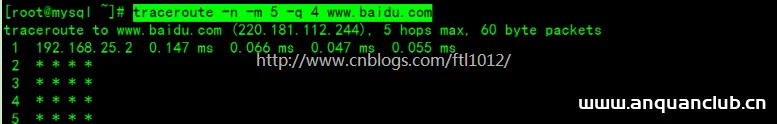

Linux traceroute命令使用详解_Linux

这篇文章主要介绍了Linux traceroute命令使用详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 traceroute我们...

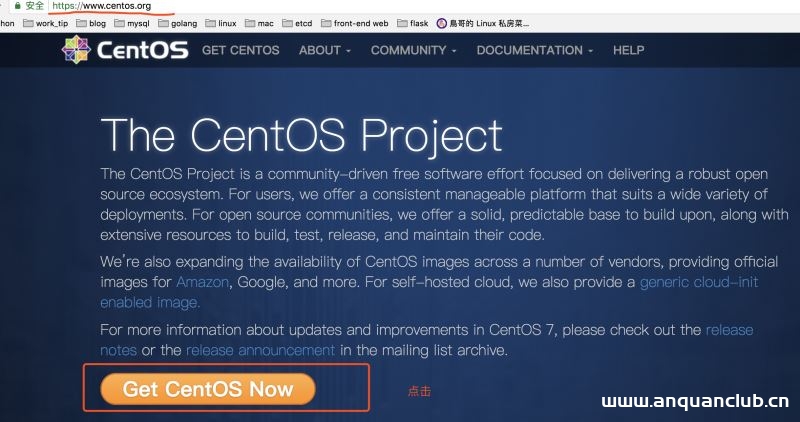

VMware与Centos系统安装之重置root密码的方法_VMware

这篇文章主要介绍了VMware与Centos系统安装之重置root密码的方法,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 今日任务 1.Linux发行版的选择 2.vmware创建一个虚...

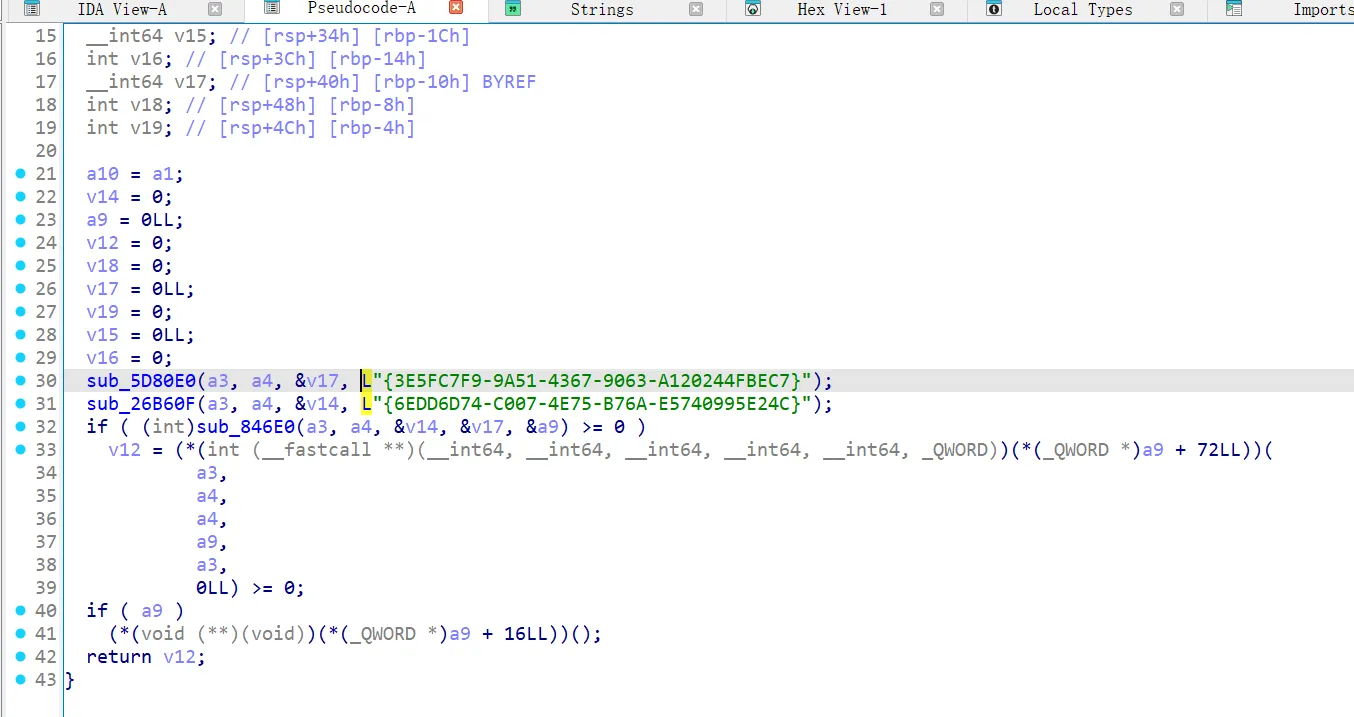

银狐木马应急响应实录:发现、取证与分析

文章来源:银狐木马应急响应实录:发现、取证与分析-先知社区 前言 内部交换机有异常解析恶意域名www.sjdxb120.com,dns解析得到ip192.238.192.11,情报中心标记为银狐,记一次对银狐木马的应急...

Linux watch命令的使用_Linux

这篇文章主要介绍了Linux watch命令的使用,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 1.命令简介 watch 命令...

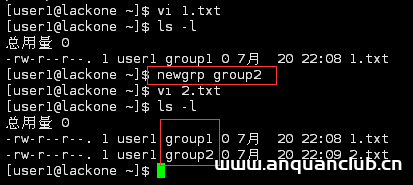

linux用户和组命令实例分析【切换、添加用户、权限控制等】_Linux

这篇文章主要介绍了linux用户和组命令,结合实例形式分析了Linux系统切换、添加用户、权限控制等相关命令与使用技巧,需要的朋友可以参考下 本文实例讲述了linux用户和组命令。分享给大家供大家参...

zabbix 4.04 安装文档教程详解(基于CentOS 7.6)_zabbix

这篇文章主要介绍了基于CentOS 7.6系统zabbix 4.04 安装文档,本文分步骤给大家介绍的非常详细,具有一定的参考借鉴价值 ,需要的朋友可以参考下 1 安装前准备: 1.1 &nb...

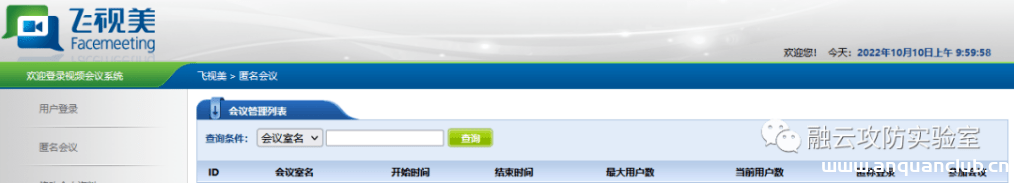

飞视美 视频会议系统 Struts2 远程命令执行漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 飞视美 视频会议系统 Struts2 远程命令执行漏洞 飞视美(facemeeting):facemeeting,即飞视美,隶属飞鱼星科技有限公司,坐落在四川...

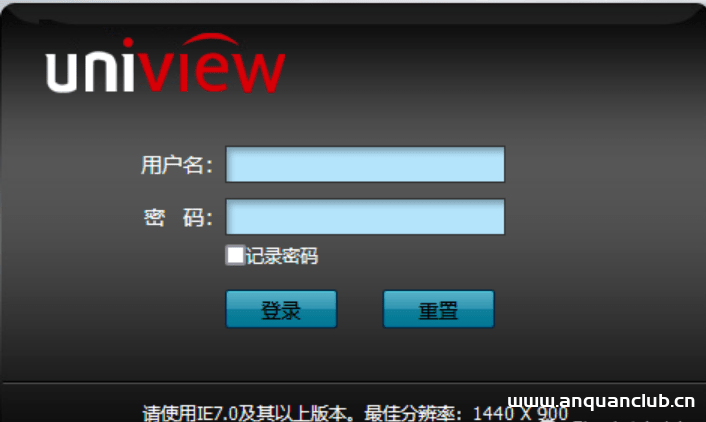

浙江宇视科技 网络视频录像机 ISC LogReport.php 远程命令执行漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 浙江宇视科技 网络视频录像机 ISC LogReport.php 远程命令执行漏洞 浙江宇视科技有限公司(宇视uniview)创业于2011年,宇视是一家全球公...

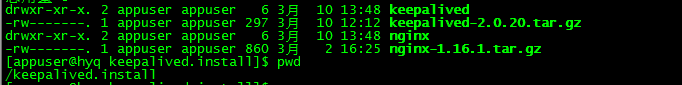

Nginx+Keepalived实现双机主备的方法_nginx

这篇文章主要介绍了Nginx+Keepalived实现双机主备的方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 前言 首先...

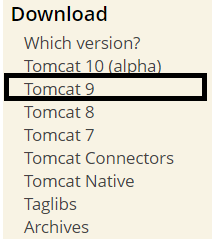

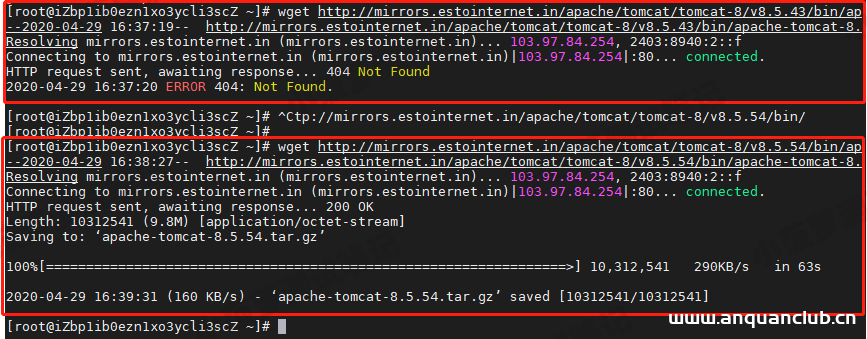

Linux系统centos7.X安装tomcat8的图文教程_Tomcat

这篇文章主要介绍了Linux系统centos7.X安装tomcat8的图文教程,本文通过图文并茂的形式给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 1.创建tomcat安...

Linux echo文本处理命令的使用及示例_Linux

这篇文章主要介绍了Linux echo文本处理命令的使用及示例,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 echo 在li...

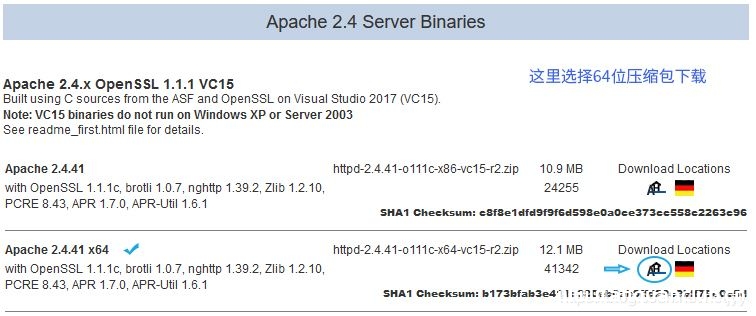

Windows 10 下安装 Apache 2.4.41的教程_Linux

这篇文章主要介绍了Windows 10 下安装 Apache 2.4.41的教程,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 一、Apache 2.4.41 安装与配置 第一步,下载最新的 Apach...