最新发布第32页

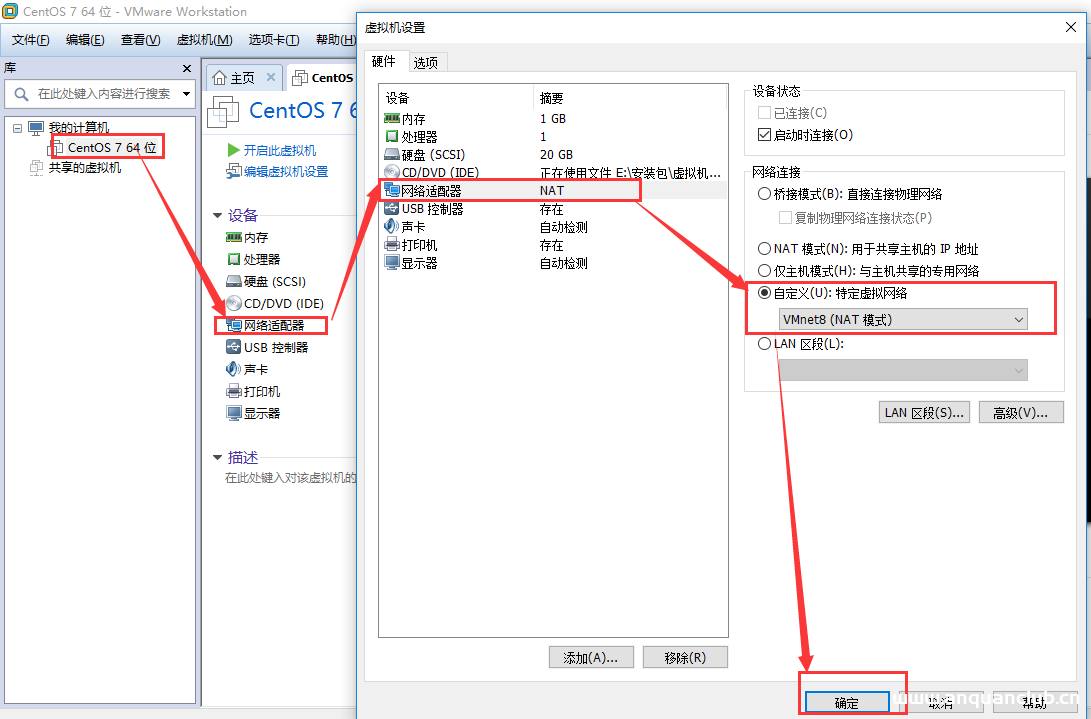

用xshell连接VMware中的Linux的方法步骤(2种)_VMware

这篇文章主要介绍了用xshell连接VMware中的Linux的方法步骤(2种),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 ...

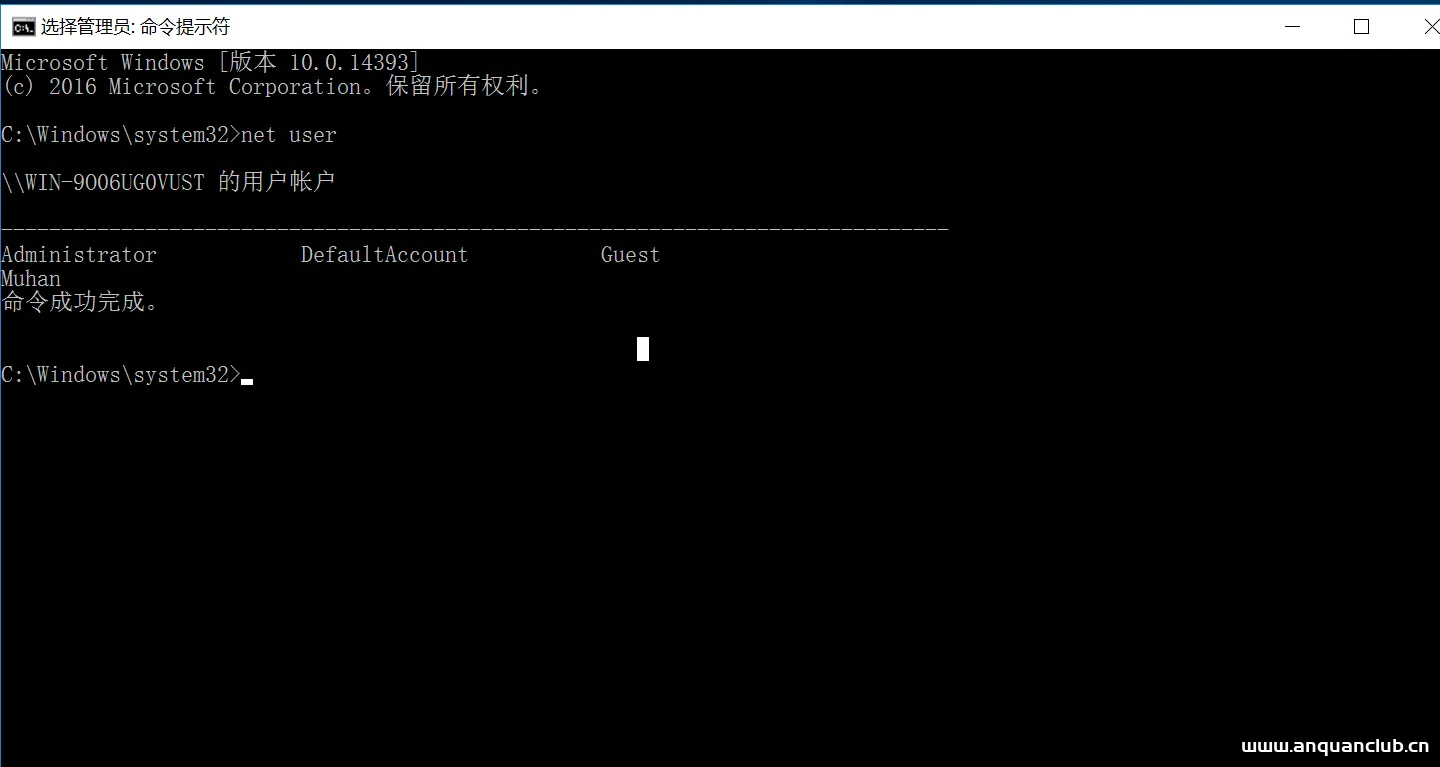

Window后期权限维持之创建Administrator的影子账号

简介 影子用户顾名思义就是一个隐藏用户,只能通过注册表查看这个用户,其它方式是找不到这个用户的信息的。在用户名后面添加$可以创建匿名的用户再添加到管理员组。 Net user看不到用户,但是...

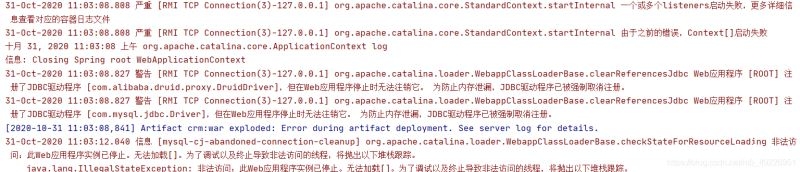

解决Idea的tomcat启动报多个listener的错误问题_Tomcat

这篇文章主要介绍了解决Idea的tomcat启动报多个listener的错误问题,本文给大家分享解决方法对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 错误截图 找不到出错的异常位置在...

linux服务器显卡崩溃解决方案_Linux

这篇文章主要介绍了linux服务器显卡崩溃解决方案,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 在登录界面出现分辨率特别大,整个图形界...

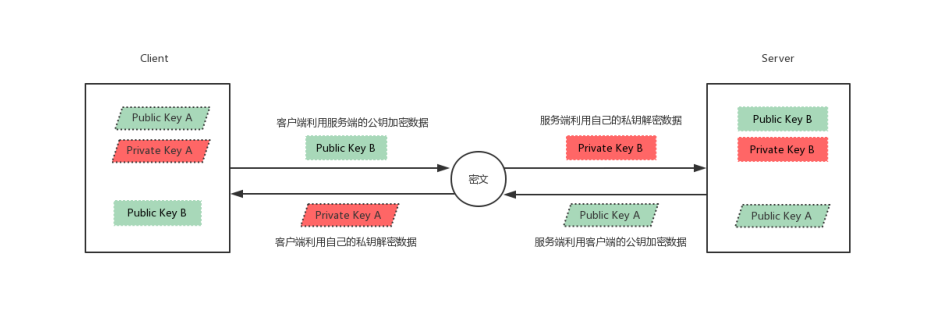

Linux系统中SSH服务基于key认证实践的过程_Linux

这篇文章主要介绍了Linux系统中SSH服务基于key认证实践,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 众所周知ssh是目前较可靠,专为远程登录会话和其他网络服务提...

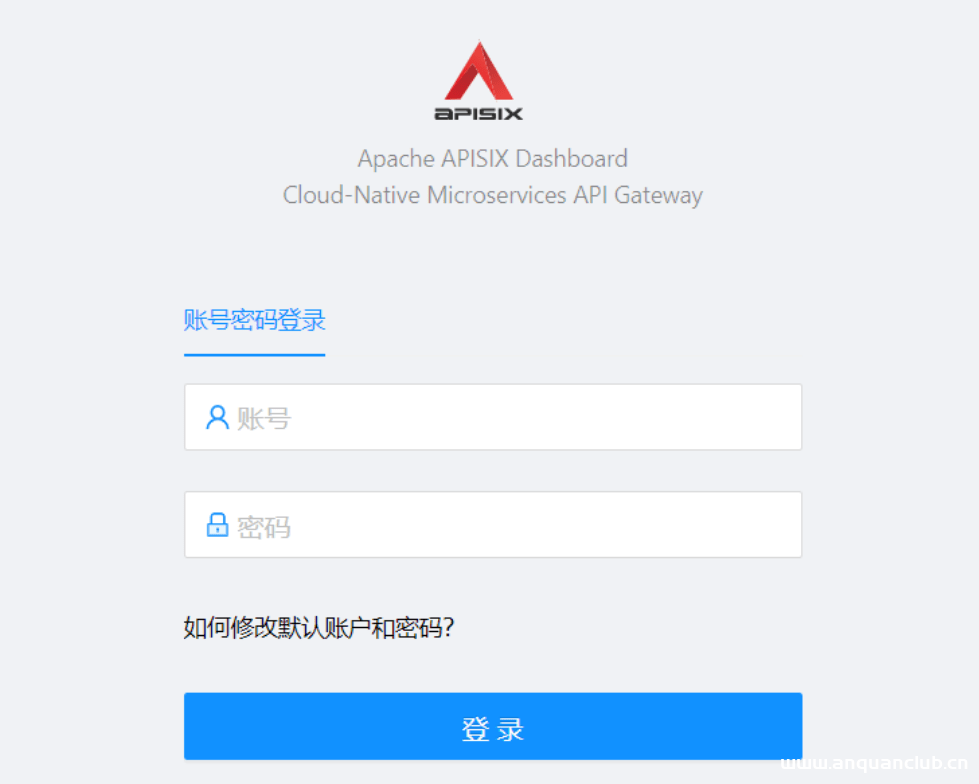

CVE-2021-45232 Apache APISIX Dashboard RCE

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 CVE-2021-45232 Apache APISIX Dashboard RCE 在2.10.1之前的Apache APISIX Dashboard中,Manager API使用了两个框架,并在框架‘gin’...

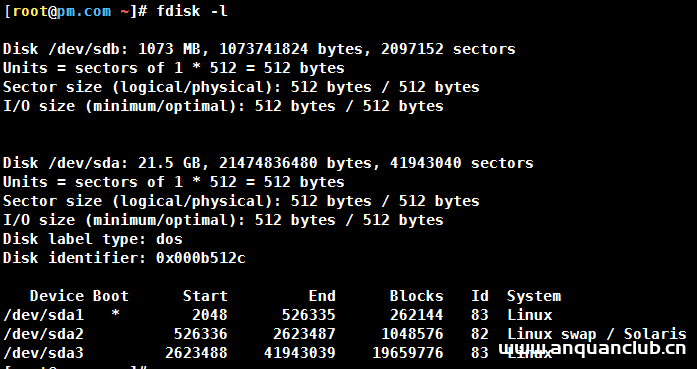

Linux使用fdisk实现磁盘分区过程图解_Linux

这篇文章主要介绍了Linux使用fdisk实现磁盘分区过程图解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 linux分区常用命令:fdisk,修改M...

使用Nexus创建Docker仓库的方法步骤_docker

这篇文章主要介绍了使用Nexus创建Docker仓库的方法步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 使用 Docke...

概述Linux TTY/PTS的区别_Linux

这篇文章主要介绍了概述Linux TTY/PTS的区别,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 当我们在键盘上敲下一...

Apache及Tomcat搭建集群环境过程解析_Tomcat

这篇文章主要介绍了Apache及Tomcat搭建集群环境过程解析,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 其实Apache把集群搭建起来并不麻...

Linux系统安装Tomcat并配置Service启动关闭_Linux

这篇文章主要介绍了Linux系统安装Tomcat并配置Service启动关闭,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 在Linux系统下配置service...

Ubuntu20.04开启root账户的方法步骤_Linux

这篇文章主要介绍了Ubuntu20.04开启root账户的方法步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 Ubuntu20.0...

Linux echo文本处理命令的使用及示例_Linux

这篇文章主要介绍了Linux echo文本处理命令的使用及示例,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 echo 在li...

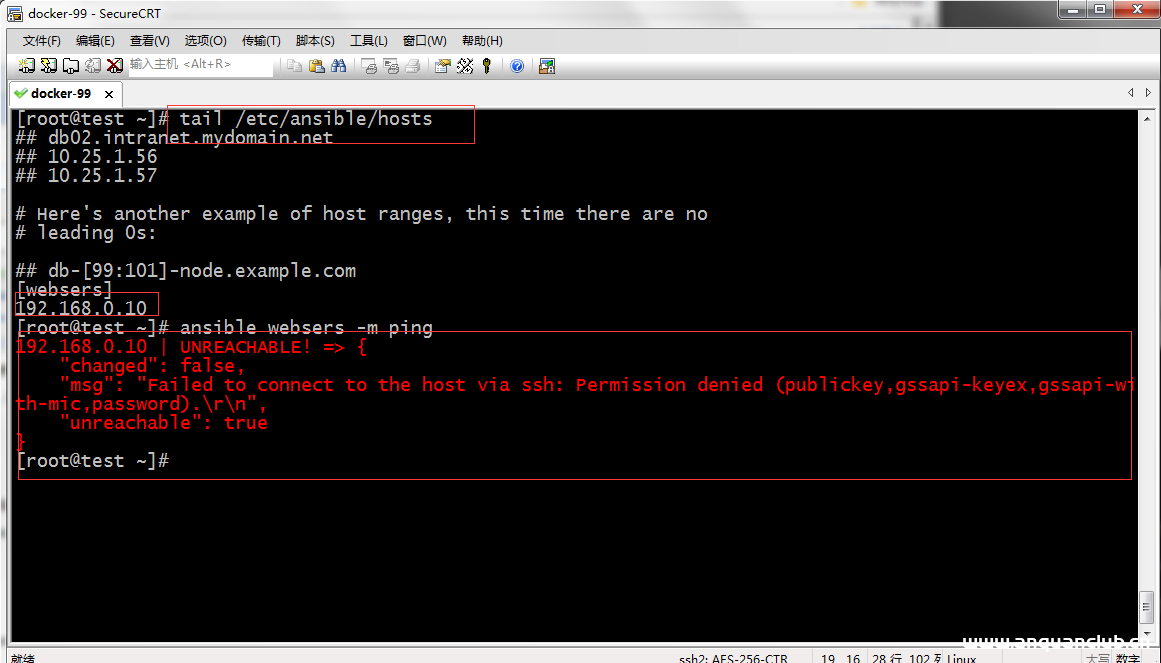

Linux系统实现ansible自动化安装配置httpd的方法_Linux

这篇文章主要介绍了Linux系统实现ansible自动化安装配置httpd的方法,本文图文并茂给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 1、使用ansible的playbook实现自动化安...

【娱乐整蛊】好玩的领取红包封面 | 附源码下载

前言 最近很多人玩视频号的热心网友都免费获得了微信红包封面的资格,但是这并不妨碍我们这些不玩视频号的人来娱乐一下 演示 源码下载 index.html <html lang='en'><head> <meta chars...

UDP DUP超时UPD端口状态检测代码示例_服务器其它

这篇文章主要介绍了UDP DUP超时UPD端口状态检测,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 我之前写过一个示例,简单UDP服务端和客户...